数字自卫指南:个人安全的网络安全

第 1 章

导言

本工具包是一份综合指南,可帮助个人和组织识别、提高对技术滥用事件的认识并采取应对措施。在现代社会,技术已经成为我们日常生活中不可或缺的一部分,它帮助我们与世界各地的人们联系和沟通。然而,技术也可能被滥用,成为控制、恐吓和伤害他人的工具。滥用的类型多种多样,从网络跟踪和骚扰到经济剥削,都可能给受害者带来严重后果。本工具包旨在提供信息、资源和策略,帮助个人和组织识别、预防和应对技术滥用。工具包将提供有价值的见解和工具,帮助您应对复杂的问题。

加拿大的资源

可通过以下全国性热线获得即时帮助。所有服务均全天候免费提供。

加拿大政府

https://www.canada.ca/en/public-health/services/mental-health-services/mental-health-get-help.html

安大略省的受害者服务

- https://www.ontario.ca/page/victim-services-ontario#:~:text=Victim%20Services%20Directory%20and%20Support%20Line&text=call%20the%20Victim%20Support%20Line,a.m.%20%E2%80%93%209%20p.m.%20Eastern%20Time

- Sheltersafe.ca - 庇护所地图

- 青少年

拨打 1-800-668-6868 或发送短信 CONNECT 到 686868。全天候服务。

- 原住民

1-855-242-3310(免费),24/7。

- 安大略省

受害者全天候支持热线:1-888-579-2888

受侵害妇女帮助热线:1-866-863-0511

- www.awhl.org/home

- 老年人

加拿大防止虐待老年人网络(CNPEA) https://cnpea.ca/en/

其他资源:

- 妇女庇护所

- 安大略省性攻击和家庭暴力治疗中心网络

- 为土著妇女举办 "Talk4Healing "活动

- 变性生命线

- 穆斯林妇女 Nisa 求助热线

- 法语妇女的 Fem'aide

联邦政府网站,提供有关家庭暴力的一般信息。 https://justice.gc.ca/eng/cj-jp/fv-vf/help-aide.html

联邦政府社区服务清单。 https://women-gender-equality.canada.ca/en.html

为技术虐待的受害者提供支持

Be aware of the risks

-

- 许多受害者都受到施暴者的监视,因此在联系他们时一定要小心。他们可能会通过社交媒体、电话/信息/或电子邮件被追踪。留下语音邮件或主动联系可能会让受害者处于更危险的境地。

确保自身安全。

-

- 不要做任何可能将自己置于危险或不安全境地的事情,例如与罪犯对峙。

查找资源。

-

- 在与受害者交谈之前,应查找相关资源,如当地庇护所、危机热线或任何其他专门针对虐待受害者的服务机构。

注意提供帮助的时间和地点。

-

- 明智地选择与受害者谈话的地点和时间。选择一个不会被听到、看到或打断的时间。

提醒:如果有人面临直接危险,请拨打 911。

受害者的权利

https://victimsfirst.gc.ca/serv/vrc-dvc.html

2015 年 7 月 23 日,《受害者权利法案》正式生效。

该法案概述了犯罪受害者享有的权利:

- 知情权

- 受保护的权利

- 参与权

- 要求赔偿的权利

知情权

受害者有权了解司法系统的运作方式以及可获得的服务/计划。此外,受害者还有权获得任何有关案件进展的信息,包括有关对其造成伤害的人的调查、起诉和判决的信息。

受害者可能要求的信息:

刑事司法系统及其作为受害者的角色

可提供的服务/计划(恢复性司法、庇护所)

如果他们认为自己的权利没有得到尊重,他们有权提出申诉

还要求提供有关案件的信息

调查状况/结果

刑事诉讼的时间安排、进展和结果

对罪犯有条件释放、时间和条件的任何审查

有关保释、有条件判决和缓刑的任何命令的副本

在法院/复议委员会管辖范围内,被认定不适合受审或因精神失常而不负责任的被告的信息

登记受害者信息 已在加拿大教养局或加拿大假释委员会登记的受害者可获得以下信息: 1:

- 罪犯的状况及其矫正计划的进展情况

- 罪犯的释放日期、目的地和条件,除非该信息对公共安全有害。

- 加拿大假释委员会的判决副本。

- 受害者-犯罪者调解服务。

受保护的权利

受害者享有安全和隐私权,这在刑事司法程序的各个阶段都会得到考虑。他们还应得到合理和必要的保护,以免受到罪犯的恐吓或可能的报复。此外,受害者还有权在出庭时要求证词援助。

安全与隐私

加拿大受害者权利法案》规定受害者:

- 刑事司法人员考虑安全和隐私问题。

- 免受试图恐吓或报复的犯罪者的伤害。

- 请求法院不要向公众公布他们的身份。

受害者在法庭上作证时有权要求证词援助。现在,法院也更容易下令提供作证援助。法院的考虑因素包括证人的安全和保护,并决定是否允许受害者通过闭路电视、在屏幕后或在旁人的帮助下作证。18 岁以下的人可以提出申请,但必须禁止发表。

性侵犯案件的受害者受到《刑法典》修正案的保护。此后,他们改变了第三方记录的处理方式。

现在,检方可以要求配偶在所有案件中作证,以帮助确保检察官获得所有重要证据。

参与权

法律的修改

通过有意义地参与假释和有条件释放制度,受害者现在可以在刑事司法系统中发挥作用。

这些变化包括

- 要求法官在保释过程记录中说明他们已考虑到受害者的安全和保障。

- 将承认对受害者和社区造成的伤害作为《刑法典》规定的量刑目标

- 允许受害者在法庭上陈述受害者影响声明时使用证词辅助工具。

- 此外,允许受害人在法庭上发表受害人影响陈述时携带受害人的照片。

- 为受害者和社区提供标准表格,以确保犯罪对受害者造成的影响(包括身体/精神伤害、财产损失或经济损失)的一致性。

- 如果图片/绘画有助于受害者表达犯罪造成的影响,请允许受害者加入图片/绘画。

- 复审委员会在对因精神失常等情况而被认定不负刑事责任的被告人做出结论时,可使用该 VIS。

惩戒和有条件释放

- 对于无法出席假释听证会的受害者,他们可以收听听证会的录音。

- 他们可以指定一个人代表他们接收信息。

- 如果受害者愿意,他们可以通过加拿大教养局和加拿大假释委员会放弃获取罪犯的信息。

要求赔偿的权利

受害者有权要求法院考虑归还令,并通过民事法庭执行任何未支付的归还令。

对《刑法典》的修改

- 受害者可以在量刑时陈述他们因犯罪行为受到伤害而遭受的损失。

- 为受害者提供标准表格,帮助他们索赔损失。计算简便,以经济损失记录为依据。损失金额计算至罪犯被判刑之日。

- 法院需要考虑对所有罪行下达恢复原状的命令。

- 当法院下令归还时,罪犯支付归还款项的能力并不是一个因素。

- 法院可在判决书中纳入有关付款时间表的信息。

财务损失

可以命令赔偿与以下方面有关的经济损失

- 犯罪造成的财产损失。

- 犯罪造成的身体或心理伤害。

- 逮捕罪犯或试图逮捕罪犯时造成的身体伤害。

- 因罪犯搬出家庭而产生的临时住房、食品、托儿和交通费用。

- 身份盗窃受害者为重建身份和纠正任何信用记录/评级而必须支付的费用。

第 2 章

技术安全信息

本章将提供有关技术滥用的信息,包括一般技术安全、技术滥用、跟踪软件、跟踪设备等。我们都越来越意识到,技术已经极大地改变了我们的生活和工作方式。技术给我们带来了许多好处和便利,但也使我们更容易受到技术滥用的伤害。本章将提供一些保持上网安全和保护个人信息的技巧和策略。

技术安全

https://www.techsafety.org/resources-survivors/technology-safety-plan

优先考虑安全问题

- 如果造成伤害的人可以(物理或远程)访问您的电脑、平板电脑或手机,那么您就必须假定它正在被监控。使用个人过去或现在都无法实际访问或远程访问的设备。这样,您就可以在没有他人监控的情况下安全地进行通信。

- 寻找一名受害者权益倡导者,帮助您为自己的福祉制定计划。

- 相信自己的直觉。如果您认为造成伤害的人知道您太多的信息,那么他们可能会从一些渠道获得这些信息,如在线账户、跟踪您的位置或在线收集您的信息。

- 制定战略计划。希望犯罪者停止行为的最初反应要么是扔掉设备,要么是删除在线账户。这可能会导致罪犯增加或升级他们的危险行为。如果您拿走了隐藏摄像头或 GPS 跟踪设备等设备,请考虑为自己制定一个安全计划。考虑向警方报告这些被发现的设备。

确定技术滥用的来源(如果可能)

- 想想可能用于跟踪、监视或骚扰您的潜在技术。造成伤害的人是否只在你在家时出现?检查是否有隐藏的摄像头。如果您发现自己经常被跟踪,那么他们可能在您的汽车/手机上安装了跟踪装置。找到潜在的源头,记录并报告虐待行为。

文件编制技巧

- 记录所有事件,包括日期、时间和使用的可疑技术。如果是向警方报案,则记下警官的姓名和任何目击证人(如果有的话)。拍摄电子邮件、短信或语音邮件的照片或截图。有时对方会篡改信息并将其删除。注意安全,不要让犯罪者知道您正在收集有关事件的信息。如果被他们发现,他们可能会试图让事态升级,造成更大的伤害。

- 记录通话记录、电话(查看是否可以通过当地警方进行电话录音)、社交媒体、电子邮件和短信。

- 不要删除证据,因为有些东西(如电子邮件)可以用来查找发件人的可能位置。

提高安全性的方法

- Change your passwords and usernames. Once you have changed the password/username, be careful accessing these accounts on devices you may suspect of being monitored. Do not use information that may give away your identity when creating new profiles or updating. Do not use the same password for multiple accounts.

- Check your devices & settings to confirm your devices/accounts are not connected to others. For example, Bluetooth, turn it off when you are not using it. Delete apps if you are not familiar with them.

- For more serious instances where you may suspect your device is being monitored. The best option is to get a new device. When you get the new device do not connect your old accounts such as Google or Apple that the individual causing harm may have access to. Turn off the location tracking and Bluetooth. A possibility is keeping your old device so the individual may suspect you are still using the device and do not attempt to track the new device.

- Protect your location by turning off any trackers through your phone or vehicle. If there is a concern about a location tracker on your car then contact the local police, an investigator, or a mechanic. Document any evidence before removing such devices.

- Beware of gifts from the individual as they could contain hidden cameras.

增加隐私的步骤

- 保护您的地址,告诉您的亲朋好友不要与他人共享您的地址,尤其是当您搬到一个新地方时。向当地企业提供地址时要小心谨慎。查看当地市政府是否有地址保密计划。

- 限制您在网上购物或创建账户时提供的信息。这些信息会被出售给其他方,以便人们可以访问它们。尽量减少信息收集,只提供必要的信息。

- 造成伤害的人可以使用受害者的手机或通过共享账户获取其健康状况、位置、信息、互联网搜索或通话。

位置隐私

- 尽量不要通过手机、电子邮件、互联网浏览器或信息应用程序搜索地点或制定计划。

- 支付现金或一次性乘车卡,而不是与您的姓名关联的乘车卡。

- 搜索你的汽车/随身物品,看看是否有任何设备在跟踪你。

通信/信息隐私

- 使用图书馆或公共计算机,但不要登录任何共享或监控账户。

- 使用网络表单发送信息。

- 使用虚假信息建立新账户,不要使用可能因造成危害的角色以前的物理或远程访问而受到损害的设备。

与造成伤害的人断绝联系

https://www.ceta.tech.cornell.edu/_files/ugd/c4e6d5_20fe31daffd74b2fb4b4735d703dad6a.pdf

在断开连接之前,请咨询家庭暴力个案工作者并寻求支持。对任何共享账户进行更改时都会很明显。注意造成伤害的人会知道。利用适当的资源/组织制定安全计划。

请注意,本节将简要介绍一些提高设备安全性的方法。本工具包第 3 章和第 4 章有更详细的介绍。

核对表

-

列出您连接的设备清单,如手机、笔记本电脑、平板电脑,然后更改访问每个设备的密码。

-

创建一份清单,列出您的所有在线账户以及登录这些账户的方式。

-

Can you delete any of those accounts and create new ones?

-

Are any of the accounts shared?

-

Can any of those be deleted?

-

Change the password on all accounts possible.

-

-

删除任何网络浏览器上保存的密码

- 适用于谷歌浏览器

- 设置

- 密码

- 火狐浏览器

- 首选项

- 隐私权

- 滚动找到登录名和密码

- 已保存的登录

- 野生动物园

- 首选项

- 自动填充

- 编辑

- 适用于谷歌浏览器

- 更改密码并创建一个强大的密码。密码应该很长,大写/小写字母混合使用,并使用符号和数字。

- 使用造成伤害的人猜不到的东西,因此不要包括生日或姓名。

- 在设置登录账户的安全问题时,不要使用可能被猜中的答案。对 "你成长的街道名称 "等问题编造虚假答案。

- 密码管理器程序可以跟踪你的密码和你为安全问题提供的虚假信息。

- 查看哪些应用程序可以访问您的位置、联系人、麦克风、摄像头等。

- iPhone

- 设置

- 隐私。应用程序列表将显示出来。

- 点击每个应用程序,查看授予的权限。

- 安卓系统

- 设置

- 应用程序

- 设置

- 应用程序。点击每个应用程序查看权限。

- iPhone

- 检查手机的位置设置

- 适用于 iPhone、

- 设置

- 隐私权

- 定位服务。

这将显示可以访问你位置的应用程序。你可以决定哪些 app 可以跟踪你。

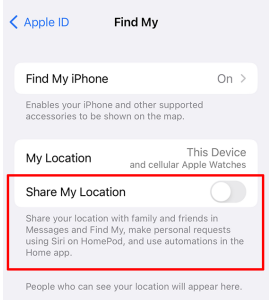

- 建议在 iPhone 上也查看 "共享我的位置"。

- 设置

- 隐私权

- 位置服务

- 分享我的位置

- 你可以查看谁可以访问你的位置,还可以决定是否要关闭 "查找我的 iPhone"。

- 适用于安卓系统

- 设置

- 地点

- 应用程序权限。如果还不行,那么

- 应用程序

- 设置

- 应用程序。点击每个应用程序查看权限。检查位置。

- 适用于 iPhone、

- 检查每个社交媒体账户的隐私和安全设置。

- 照片设置

- iPhone

- 设置

- 苹果 ID

- iCloud

- 照片

- 检查共享相册是否关闭。如果您之前与某人共享过相册,您可以删除此人或删除共享相册。要删除某人/相册,请打开 "共享相册">"人员">"删除订阅者/或/删除共享相册"。

- 安卓用户

- 谷歌照片

- 共享

- 更多信息

- Stop sharing your library

- 删除

- 共享

- 名称

- 更多信息

- 设置

- 删除合作伙伴

- 移除

- iPhone

- 您可以通过访问 https://myaccount.google.com.然后输入您的电子邮件。安全>您的设备。

- 您可以注销他们的设备,但他们可能会收到通知,因此在执行此步骤时一定要小心。

- 您可以注销他们的设备,但他们可能会收到通知,因此在执行此步骤时一定要小心。

- 检查智能手表、平板电脑等其他设备上的位置设置。

- 网络浏览器的隐私设置

- 如果可能,打开双因素身份验证。

- 如果可能,打开双因素身份验证。

- 检查设备上的所有应用程序,看看是否都能识别。如果无法识别,则应将其删除。

- 如果您有任何孩子,并且您担心造成伤害的人可能会接触到这些设备,请对这些设备重复上述步骤。

需要验证的共享账户类别

- 食品

- UberEATS

- 车门仪表盘

- SkiptheDishes

- 音乐

- Spotify

- 智能扬声器

- 谷歌家庭

- 银行与金融

- 网上银行

- 股票

- 贝宝

- 信用卡

- 现金应用程序

- 退休账户

- 电话

- 共享计划

- 汽车

- 全球定位系统

- 应用程序(Waze)

- 首页 技术

- 环

- 鸟巢

- 警报系统

- 智能门锁

- 电视

- Netflix

- 迪斯尼

- Amazon Prime

- 共享汽车

- 优步

- Lyft

- 旅行

- Trivago

- TripAdvisor

- 航空公司

- 公用设施

- 有线电视/互联网

- 水/气

- 锻炼应用程序

- Garmin

- 云存储

- Dropbox

- 亚马逊/谷歌硬盘

跟踪软件和位置跟踪

跟踪软件概述

间谍软件和跟踪软件的出现使犯罪分子跟踪、监视和骚扰受害者变得更加容易。他们可以使用间谍软件秘密监控个人在移动设备上的行为。如果您担心间谍软件,在设备上搜索时一定要小心,因为施暴者可以看到您在做什么。尝试使用新设备或施虐者没有监控的设备。相信自己的直觉,寻找模式以了解施虐者可能在做什么。

什么是间谍软件或跟踪软件?

间谍软件或跟踪软件可以是应用程序、软件程序或设备,它们能让他人(滥用者)秘密监视和记录他人电脑/手机的活动。这些工具具有侵入性,是技术滥用中最危险的形式之一。间谍软件提供远程访问,在未经用户同意的情况下进行监视、骚扰、虐待、跟踪和/或暴力。软件可以隐藏在设备中,并且不会持续通知用户已安装。难以检测和删除。手机上的其他功能,如 "查找我的手机 "或家人定位服务也会引起关注。

一般来说,间谍软件是非法的。在未经他人允许或不知情的情况下对其进行监控是非法的。这违反了从跟踪或骚扰到非法访问设备的各种法律。

几乎所有潜行软件都要求对设备进行物理访问才能安装。它将以隐身模式运行,不会发出任何通知,因此很难被发现。

电话跟踪软件与幸存者安全

侦测跟踪软件可能很难,但要注意电池电量迅速耗尽、设备开关机和数据使用量激增等迹象。但最常见的迹象是对方的可疑行为。他们可能知道太多关于您手机活动的信息,因此请相信自己的直觉并寻找规律。请专业人士检查您的手机。在删除跟踪软件等应用程序之前,请考虑一下您的安全。有时施暴者可能会因为删除了这些软件而使其行为升级。通过提供的资源制定一个安全计划,以协助这一过程。

记录你所经历的一切。

要删除跟踪软件,可以对手机进行出厂重置,但从备份中重新安装应用程序或文件时要小心,因为它可能会再次将其重新加载到设备上。为设备创建一个新的 iCloud 或 Google 账户。

预防跟踪软件

- 考虑访问.谨防施虐者的新礼物。将手机交给他人时要小心。跟踪软件可以快速安装。

- 更新账户.更改密码,并在可用时设置两步验证。

- 锁定手机 为手机设置密码可将风险降到最低,因为它们需要对设备进行物理访问。

- 使用防病毒和防跟踪软件保护。 为您的设备下载安全应用程序,以便它们能扫描您的手机,查找潜在的恶意软件或跟踪软件。

- 使用安全功能。 查看设备上的安全功能。安卓手机有允许从 "未知来源 "安装的选项,请确认没有打开。始终在手机上安装最新更新。

- 请勿 root 或越狱您的个人手机。 Root 或越狱意味着你要取消操作系统的限制,以便允许第三方安装。这将对保护设备的内置安全功能造成影响。除非制造商存在漏洞,否则许多跟踪软件功能都无法运行。

如果有人可以访问您的实体手机或云账户,他们可能不需要任何间谍软件应用程序。他们还可能利用朋友和家人来获取你的信息。寻找此人可能知道的事情的模式,以及他们可能从哪里获得这些信息。

电脑跟踪软件和幸存者安全

计算机上的间谍软件几乎可以跟踪您在计算机上所做的一切。有些间谍软件可以让滥用者访问您的网络摄像头/麦克风、截图、关闭或重启计算机。

可通过发送带有附件或链接的电子邮件或信息远程安装。请注意,当你打开附件或点击任何链接时,它会自动安装。如果您有任何怀疑,请不要打开链接,即使链接来自朋友。它们也可能通过即时信息、电脑游戏或其他伎俩发送,让你或你的孩子点击链接。

应对间谍软件

安全第一

- 如果施虐者怀疑受害者正在删除间谍软件并切断他们的访问,他们的施虐行为可能会升级。在切断访问权限之前,请制定一个安全计划并寻求帮助。

收集证据。

- 收集并保存您所有活动的证据,以便执法部门分析这些信息。这可能会导致开展刑事调查。

清除间谍软件

- 对于难以清除的间谍软件,可以考虑擦除并通过重新安装操作系统来重建计算机。但这并不能保证一定有效。为电脑更换一个硬盘驱动器或换一台电脑。将文件从受感染的电脑复制到新电脑时要小心。

使用不受监控的设备。

- 使用当事人无法实际接触的电脑或设备进行研究。提醒:此人可以看到所有活动,包括在线聊天、电子邮件和网络搜索。您可以使用图书馆的电脑或朋友的设备。

更新账户。

- 考虑重置不同设备上的密码,不再从电脑访问某些账户。

防止间谍软件

- 考虑访问。

- 如果有人建议为您的电脑安装新键盘、电线或软件来 "修复 "电脑,请务必怀疑。小心送给您或您孩子的礼物。

- 创建单独的用户或访客账户。

- 创建访客账户,设置不允许在没有管理员登录的情况下安装软件或应用程序。这样可以防止意外安装任何间谍软件/恶意软件。

- 使用反病毒和反间谍软件保护。

- 安装防病毒和防间谍软件程序,并定期扫描电脑。这些程序有助于防止程序被安装。最好是在电脑被入侵之前就安装这些程序。

提醒:如果某人可以实际访问你的电脑,他们可能不需要安装间谍软件。如果他们已经可以访问您的账户,也可以远程接收信息。

位置跟踪

位置隐私对安全非常重要。有时,手机和应用程序会在您不知情的情况下跟踪您的位置。还有一些跟踪设备,如汽车上的 GPS,也可能被滥用来监控你的位置。定位工具也有好处。它们可以用来获取有关您的孩子在哪里的信息,或者用来寻找丢失的手机或钥匙,或者用来识别罪犯是否就在附近。

步骤 1:优先考虑安全问题。

- 获取更多信息。 专业人士可协助制定安全计划。查看当地资源。

第 2 步:缩小可能被追踪的范围。

- 施暴者可能知道的事情是否有规律可循?你认为自己是被实时跟踪,还是只被跟踪以前去过的地方?

- 您是否与他人共享任何账户?是否有人可以访问您的手机或拥有登录您账户的信息?

- 您是否在使用共享位置的应用程序?

- 您的朋友和家人会分享您的位置吗?有时可以通过社交媒体帖子分享位置。

第 3 步:进一步了解技术的工作原理。

电话和移动设备

- 通过内置 GPS、Wi-Fi 连接可能会显示您的位置,以及连接手机和手机运营商的信号塔,您的手机可以被定位追踪。您可以关闭手机上的定位功能,但当您的手机处于开机状态时,紧急服务部门和电话公司就可以获取您的位置信息。

- 手机可以通过苹果或谷歌账户连接,该账户具有帮助寻找丢失手机等功能。可以访问您账户的人可以看到您手机的位置。

- 手机、平板电脑或笔记本电脑会记录你过去访问过的 Wi-Fi 网络,你可以将其删除。

应用程序和社交媒体

- 检查应用程序的位置和隐私设置。

- 照相机和照片应用软件还可以存储照片的拍摄地点。定位设置可在手机设置中关闭。

- 朋友和家人可能会通过社交媒体分享您的信息。查看他们何时在帖子中提到您。查看您的应用程序,看看是否可以设置当他们提到您时发出通知,或者是否可以更改您的隐私设置,不允许他人分享您的位置。

- 有些应用程序(如购物应用程序、共乘服务或送餐服务)会要求您提供位置信息。

- 间谍软件(跟踪软件)也可能在您不知情的情况下安装到您的手机上。

全球定位系统(GPS)

- 许多汽车都内置了 GPS,可以存储您的定位历史记录。

- 这些设备还可以放置在车辆或个人物品上,以跟踪某人。由于它们非常小巧,很难被发现,因此可以非常容易地隐藏起来。

- 这些设备可以是实时的,直接与施虐者共享数据。

位置跟踪器

- 新设备体积小,可以藏在包里或礼物中。

- 与 GPS 设备不同,这些设备无需连接电源。

- 它们与一个应用程序或在线账户相连。

- 它们结合使用 GPS、有源 RFID(射频识别)、蓝牙 LE(低能耗)和 Wi-Fi 网络。

步骤 4.安全和隐私设置。

请注意,进行这些更改可能会引起施虐者的警觉。这也可能会消除证据。

- 文件。

- 即使不知道你是如何被追踪的。指出施暴者何时知道你的位置。记下他们在你最意想不到的时候出现的时间和地点。

- 查找设备或服务

- 检查您的汽车,包括后备箱、引擎盖下、保险杠内、座椅下或座椅之间。

- 检查您的物品,寻找不属于您的物品。

- 举报虐待行为

- 受害者服务机构和倡导者可以为您提供帮助。

- 通知执法部门。

- 获得法律援助。

- 联系公司,要求不要让施暴者进入您的位置。

- 移除、阻塞或堵塞

- 在安全的情况下,移除设备或关闭位置共享。

- 作为安全计划的一部分,有时人们会打开跟踪器来收集证据。

- 一些反监视手段可能会干扰或阻止定位追踪设备的通信。

物联网

数字防疫:脱离虐待关系后夺回控制权的指南--保护自己免受技术虐待的步骤

更换家用路由器,为智能/联网设备建立访客网络,并重置所有设备:

照相机

- 鸟巢: https://support.google.com/googlenest/answer/9252162?hl=en#zippy=

- 罗技圆环 https://support.logi.com/hc/en-ca

- NetgearArlo: https://kb.arlo.com/1057976/How-can-I-reset-my-Arlo-SmartHub-or-base-station-to-the-default-values

- 环粘起来: https://support.ring.com/hc/en-us/articles/115000125926-Stick-Up-Cam-Setup-Mode

- 戒指聚焦 https://support.ring.com/hc/en-us/articles/115003835483-Spotlight-Cam-Setup-Mode

- 亚马逊云 https://www.amazon.com/gp/help/customer/display.html?linkCode=w61&imprToken=gaX.lG7AS6v6wGWZYX62bQ&slotNum=0&ascsubtag=e99519292933a52d5c1bdf4f4b176faebf364aaa&nodeId=202161680&tag=lifehackeramzn-20

- 眨眼: https://support.blinkforhome.com/categories/how-to-videos-BkFoXlQIB

恒温器:

- Nest 恒温器: https://support.google.com/googlenest/answer/9247296?hl=en

- Ecobee 恒温器: https://support.google.com/googlenest/answer/9247296?hl=en

- 霍尼韦尔恒温器: https://www.honeywellhome.com/en/questions/how-do-i-complete-a-factory-reset-on-the-lyric-round-thermostat

电灯开关:

- 路创 Caseta 调光器: https://www.wink.com/help/products/lutron-caseta-in-wall-dimmer-and-pico/

- Echobee 开关: https://support.ecobee.com/hc/en-us/articles/360026508712

- TP-Link 交换机: https://www.tp-link.com/us/support/faq/265/

- Insteon 开关: https://www.insteon.com/support-knowledgebase/2016/2/24/factory-resetting-insteon-hub

灯光

- 飞利浦 Hue: https://labs.meethue.com/support

- LIFX: https://support.lifx.com/hc/en-us/articles/200468240-Hardware-Resetting-your-LIFX

- Cree Connect: https://support.smartthings.com/hc/en-us/articles/204258280-Cree-Connected-LED-Bulb

门铃

- 环: https://support.ring.com/hc/en-us/articles/115000125086-Ring-Video-Doorbell-Setup-Mode

- 天铃: https://skybelltechnologies.zendesk.com/hc/en-us/articles/203317075-SkyBell-HD-Device-Reset

家庭枢纽:

- 三星 SmartThings: https://support.smartthings.com/hc/en-us/articles/204936890-How-do-I-factory-reset-the-Hub-delete-a-Location-

- Iris Smarthub: https://www.irisbylowes.com/support?guideTitle=I-have-a-new-hub-that-I-can't-add-to-my-Iris-account.&guideId=137aff1c-a4a5-404a-8c58-1320cb59f312

- 苹果主页: https://support.apple.com/en-ca/HT204893

智能锁

- 八月智能锁: https://support.august.com/how-do-i-factory-reset-my-lock-BkH1D8y0uG

- Schlage Sense: https://www.schlage.com/content/dam/sch-us/documents/pdf/installation-manuals/Schlage-Sense-User-Guide-P516-991.pdf

- Schlage Encode 智能 Wifi 死锁: https://www.schlage.com/en/home/support/faqs/schlage-encode.html

- Nest X Yal: https://support.google.com/googlenest/answer/9218474?co=GENIE.Platform%3DAndroid&hl=en

- Lockly Secure Plus: http://www.support.lockly.com/article/how-to-do-a-factory-reset/

- SimplySafe 智能锁: https://support.simplisafe.com/hc/en-us/articles/360033366692-Smart-Lock-Setup-Updating-your-system-before-installing

儿童、青少年与科技

https://www.techsafety.org/survivor-toolkit/teens-and-technology

流行应用程序的使用和滥用

成年人必须了解流行的应用程序及其功能。对这些应用程序的一般了解有助于与年轻人建立联系,支持他们积极使用技术。大多数社交媒体应用程序都大同小异,都是用来建立联系的。

- YouTube

- 用于分享和创建视频、观看视频、展示创意才能、游戏、产品评论和赚钱。

- 滥用的类型包括创建虚假视频名称、欺凌、评论骚扰和有害的恶作剧视频。

- Instagram

- 用于发布照片/视频、喜欢和分享其他内容、销售产品、提高知名度、创建板块和增强标签功能。

- 滥用的方式可能是欺凌、骚扰、伪造个人资料、调整脸部轮廓、跟踪等。

- Snapchat

- 用于创建视频/照片,使用可能的滤镜,展示才华,通过地理标记与他人建立联系,以及 "连拍"。

- 滥用包括报复性色情、截图私人信息、在地图上总是可见以及信息消失。

- TikTok

- 用于分享才艺、获取知识、挑战舞蹈和创建内容。

- 滥用包括位置跟踪、伤害他人以获取浏览量/赞、危险挑战、披露虐待行为(趋势)、宣扬暴力和同伴压力。

- 优博

- 用于结识新朋友、创建社区感、直播流、分享内容。

- 滥用包括提供虚假信息、骚扰、欺凌、索要露骨照片和视频。

第 3 章

安卓和 iOS 安全指南

在本章中,我们将讨论 Android 和 iOS 安全指南。智能手机和其他移动设备是我们生活中的日常用品,因此确保这些设备的安全和免受网络威胁至关重要。Android 和 iOS 是移动设备中最流行的两种操作系统。它们都有内置的安全功能,但仍然容易受到黑客攻击、恶意软件和其他网络攻击。本章将讨论保护设备安全的步骤,包括设置强密码、启用双因素身份验证和保持设备最新。了解风险并采取必要措施保护自己和信息非常重要。

安卓安全指南

https://www.ceta.tech.cornell.edu/_files/ugd/9e6719_4db0b8e8154844bf84665ad3f04ec6c6.pdf

安卓手机是使用谷歌开发的操作系统的手机。手机制造商包括三星、LG、摩托罗拉、黑莓、诺基亚等。如果不是苹果手机,那么很可能就是安卓手机。

共享电话计划

请注意,如果您与他人共用一个手机计划,他们将可以获取您在手机上的操作信息。特别是如果他们是账户持有人,访问这些信息会更容易。他们可以查看通话记录、给你打电话/发短信的人的电话号码以及其他潜在信息。下面的增强安全指南并不能阻止通过共享计划访问信息。

你可以在没有谷歌账户的情况下使用手机,但大多数情况下,用户都会有一个与手机连接的谷歌/Gmail 注册账户。了解与手机连接的 Google 账户非常重要。

谷歌/电子邮件安全

检查 Google/Gmail 安全性,了解是否已建立账户。

如何检查连接到 Android 的 Google 账户。

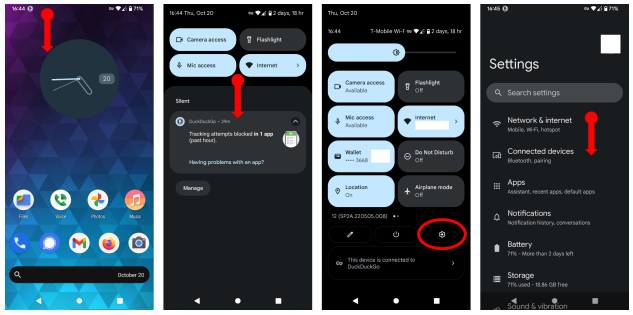

首先,进入主设置页面。

选项 #1

- 按下屏幕顶部的通知栏,向下拉即可找到快速设置。

- 您可能需要再次下拉才能查看更多设置。

- 您应该找到小齿轮图标,点击它进入主设置。

选项 #2

- 转到 所有应用程序点击或向上滑动。

- 查找 设置 并点击它。

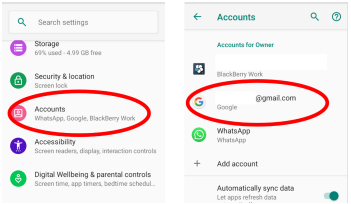

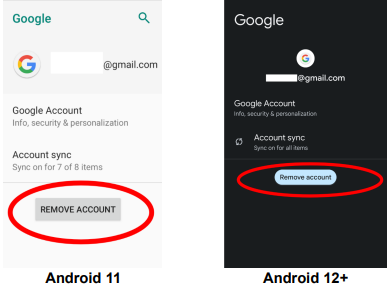

安卓版本 11:

在 Android 11 或更高版本中,滚动设置并点击 账户 然后,您将看到连接到手机的 Google/Gmail 账户列表。

安卓 12+ 版本:

在第 12 版或更高版本中,滚动设置并转到 密码和账户.您将可以查看连接到手机的账户列表。

删除任何不认识的账户。注意这些账户的所有者可能知道账户何时被删除。删除账户时要有计划。

要删除账户,请单击某个账户,您将看到一个删除账户的选择。如果您担心遭到报复,请与帮助您处理此事的经过培训的律师联系。

查找并保护备份。

什么是备份?

备份应用程序是一种软件,可自动从另一个位置保存设备信息的副本。当原始数据丢失或损坏时,它会复制并存储数据。虽然备份有很多好处,但重要的是要知道谁可以访问备份。任何未经授权的用户都可以使用备份查找文本、电子邮件和照片等信息。

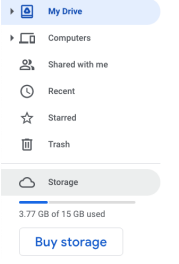

许多安卓手机可能预装了备份应用程序。它们可能使用 Google One 或不同的制造商(如三星)可能使用 Samsung Cloud。

备份可能包括旧短信、照片和视频等信息,即使这些信息已从手机中删除。如果您需要恢复旧信息,这可能会有所帮助,但如果施暴者可以看到您删除的信息,则会对您造成伤害。

谷歌一号

Official document https://support.google.com/android/answer/2819582?hl=en#zippy=%2Cwhat-gets-backed-up

可以通过 Google One 备份以下信息:

- 应用程序

- 通话记录

- 设备设置

- 联系方式

- 日历

- SMS(短信服务)信息。这些短信息最多 160 个字符。

- 照片和视频

- 彩信(多媒体信息服务)信息。这些文本包含文件、照片、视频、表情符号或附加网站。

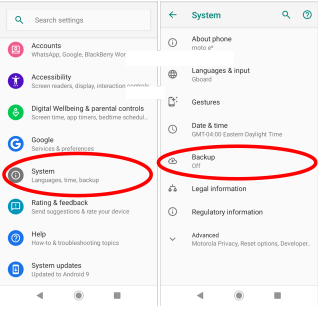

检查备份(Google One)是否打开。

- 转到 设置

- 滚动并点击 系统。

- 查找并点击 备份。

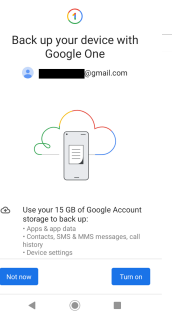

如果备份(Google One)已关闭:

如果 Google One 处于关闭状态,则您可能会看到上述屏幕,并可以将其打开。打开备份有很多好处,比如可以释放手机空间,在设备损坏或丢失时恢复信息。

请务必确保用于连接 Google One 的 Google 帐户是仅属于您的帐户。确保没有其他人可以访问该帐户。确认已确保账户安全。 https://www.ceta.tech.cornell.edu/_files/ugd/9e6719_4db0b8e8154844bf84665ad3f04ec6c6.pdf#page=3&zoom=100,96,524

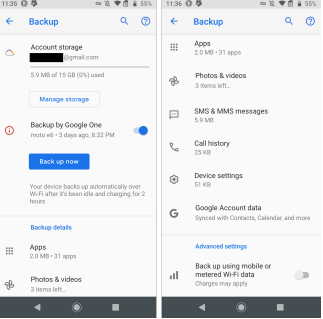

如果已打开备份(Google One):

如果 "备份 "功能已打开,您可以切换蓝色按钮将其关闭。

警告:这可能会通知任何可以访问该账户的用户。

请注意,关闭备份不会删除任何已备份的数据。您可以通过选择并点击删除来删除已备份的数据。

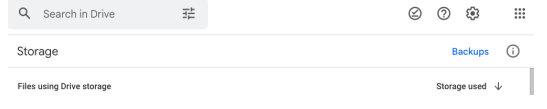

在笔记本电脑或台式机上通过 Google Drive 管理备份。

可通过 Google Drive 管理备份。打开网络浏览器,输入以下链接、 https://drive.google.com.登录与 Android 设备关联的 Google 帐户。使用要备份的地址的电子邮件和密码。

- 在左侧菜单中,点击 设置

- 点击右上角的 备份.您将看到设备的备份列表。

确保为 Google Cloud Drive 打开额外的安全性。 https://www.ceta.tech.cornell.edu/_files/ugd/9e6719_4db0b8e8154844bf84665ad3f04ec6c6.pdf#page=3&zoom=100,96,524

其他 Android 手机备份:

三星云: https://www.samsung.com/levant/support/mobile-devices/how-to-manage-samsung-cloud-on-the-browser/

- 请点击此链接: https://support.samsungcloud.com

- 使用 Android 设备的 Samsung 帐户和密码信息登录。

- 登录后,将显示摘要页面。这将显示你的云存储、同步数据、三星云驱动器和备份。

OnePlus: https://service.oneplus.com/uk/search/search-detail?id=op35

- 连接设备并运行 OnePlus Switch 应用程序。

- 前往 备份和恢复.有两种选择、 新建备份和恢复备份。

- 您可以点击 新备份 选择要备份的内容,然后单击 立即备份。

- 您还可以查看备份的数据。

- 转到 文件管理器。

- 存储

- OPBackup

- 移动备份

- 您可以在移动备份下查看备份数据。

LG Android: https://www.lg.com/us/support/help-library/lg-android-backup-CT10000025-20150104708841

- 转到 设置

- 常规选项卡。

- 滚动找到 备份。

- 备份和还原,然后备份。

- 然后,您可以选择内部存储或 SD 卡(如果已安装)来决定备份位置。您的所有数据都将存储在这里。

- 然后点击要备份的项目,再点击 开始

- 从备份列表中恢复备份、

- 点击要恢复的项目,然后点击展开部分。

- 选择要恢复的项目,然后单击 下一个

登录 Google 帐户时出现问题。

您可能想管理 Google 帐户,但忘记了电子邮件或密码。请使用以下步骤尝试恢复账户。如果无法成功恢复账户,您的选择也很有限,因为没有客户服务来解决这个问题。如果此方法无效,请尝试以下方法:

- 如果可能,从设备中删除账户。

- 设置一个新的 Google 账户,以便在设备上安全使用。

- 使用新的安全 Google 账户注册设备。

请按照以下步骤恢复账户。 https://support.google.com/accounts/answer/7682439?hl=en

忘记密码。

- 使用以下步骤恢复 Google 账户。点击链接 https://accounts.google.com/signin/v2/recoveryidentifier?flowName=GlifWebSignIn&flowEntry=AccountRecovery

- 请尽力回答问题。

- 如果您遇到困难,不妨试试以下提示。 请注意,您在这里看到的问题可能与这里描述的不同

- 使用熟悉的设备和地点

- 您经常登录的设备。

- 使用相同的浏览器(Chrome 或 Safari)。

- 尝试从您通常登录的位置登录。

- 使用准确的密码和安全问题答案

- 避免错别字,注意小写/大写字母和符号。

- 避免错别字,注意小写/大写字母和符号。

- 如果要求您输入您记得的最后一个密码,请使用您记得的最近一个密码。

- 如果你不记得上一个,那就用你记得的上一个。最好是最近的。

- 如果你根本记不住任何密码,那就尽你所能猜测。

- 安全问题答案

- 如果您不记得答案,请尽力猜测。

- 如果您知道答案,但没有成功,那么请尝试不同的变体,如 "NY",而不是 "New York"。

- 如果要求您输入与帐户相连的电子邮件。

- 恢复电子邮件地址将通过发送到该电子邮件地址的安全代码帮助您重新登录。

- 使用可以登录的备用电子邮件地址。

- 您可以通过 cntact 电子邮件获取有关您所使用的大多数 Google 服务的信息。

- 请检查您的垃圾邮件文件夹,查看是否有验证码。请注意,Google 不会通过电子邮件、电话或短信询问您的密码或验证码。请仅通过 accounts.google.com 输入验证码。

- 使用熟悉的设备和地点

忘记电子邮件。

- 要查找您的用户名,请点击链接 https://support.google.com/accounts/answer/7682439?hl=en

You will need to know:

- 账户的电话号码或恢复电子邮件地址。

- 您账户上的全名。

- 按照说明确认您的账户。

- 您将找到与您的账户匹配的用户名列表。

为被黑客攻击或泄露的 Google 账户提供额外的安全措施。

步骤1: 登录 Google 账户。

如果有人有,请使用本页:

- 更改了账户信息(密码或恢复电话号码)。

- 有人删除了你的账户。

- 由于其他原因,您无法登录。

第 2 步查看活动,帮助保护被黑的 Google 账户。

审查活动。

- 转到您的 Google 账户: https://www.google.com/account/about/?hl=en

- 在左侧导航面板上,点击 安全。

- 找到 "最近的安全事件 "面板,然后选择 审查安全事件。

- 检查任何可疑活动:

- 如果你发现任何东西不是来自于你:选择、 不是我。 然后按照屏幕上的步骤确保账户安全。

- 如果您参加了活动:选择 是的。

查看哪些设备使用了您的账户。

- 转到您的 Google 账户: https://www.google.com/account/about/?hl=en

- 在左侧导航面板上,按 安全。

- 在 "您的设备 "面板上,点击 管理设备。

- 检查是否有无法识别的设备。

- 如果发现无法识别的设备选择"无法识别设备?".请按照屏幕上的步骤操作,以确保您的账户安全。

- 如果您识别了所有设备,但认为有人仍在使用您的账户,请参阅下文了解您的账户是否被黑客攻击。

步骤 3.采取更多安全措施。

打开 2 步验证。

- 打开 Google 账户并登录: https://www.google.com/account/about/?hl=en

- 在导航面板上,点击 安全。

- 根据 登录 Google点击 2 步验证 > 开始。

- 按照屏幕上的步骤操作。

请注意,如果您使用的是工作、学校或其他团体账户,则这些步骤可能不起作用。请联系管理员寻求帮助。

谷歌建议使用谷歌提示 (https://support.google.com/accounts/answer/7026266),提示比输入验证码更容易登录。它们还有助于防范 SIM 卡掉包和其他基于电话号码的黑客攻击。

Google 提示是您将收到的推送通知。

- 已登录 Google 账户的 Android 手机。

- 使用智能锁应用程序 (https://apps.apple.com/app/google-smart-lock/id1152066360)、Gmail 应用程序、Google Photos 应用程序、YouTube 应用程序、已登录账户的 Google 应用程序。

根据设备和屏幕上提示的位置,您可以

- 如果您按下 是的。

- 如果您没有要求登录,请按下 不

- 为了提高安全性,谷歌可能会要求输入密码或其他确认方式。

切勿将您的验证码告诉任何人!

谷歌验证。

如果没有网络,可以下载 Google Authenticator,以便外出时使用。 https://support.google.com/accounts/answer/1066447

- 使用 Android 设备,进入 Google 账户。 https://www.google.com/account/about/?hl=en

- 在顶部,选择 安全 标签。

- 根据 登录 Google点击 2 步验证。 您可能需要登录。

- 在 "验证器应用程序 "下,点击 设置。 某些设备可能会显示 开始吧

- 按照屏幕上的步骤操作。

Contact your bank or local authorities.

确保没有其他人向您的银行或政府发出开户或转账指示。这一点很重要,如果您

- 在您的账户中保存任何银行信息,如保存在 Google Pay 或 Chrome 浏览器中的信用卡。

- 账户中保存有税务或护照信息等个人信息。您可能在 Google 相册、Google Drive 或 Gmail 中保存了个人信息。

- 如果您认为可能有人冒用您的身份或假冒您的身份,请联系您的银行/地方当局。

谷歌浏览器设置。

添加或更改您在 Chrome 浏览器中保存的付款和地址信息。

- 在电脑上打开 Chrome 浏览器。

- 在右上角单击 个人资料,然后是付款方式或地址等。

- 添加、编辑或删除信息:

- 添加: 下一页至 付款方式 或 地址点击 添加.这将把信息保存到设备上的 Google Chrome 浏览器中。

- 编辑 在卡片或地址的右侧,单击 更多信息 (三个点),然后 编辑

- 删除: 在卡片或地址的右侧,单击 更多信息 (三个点),然后 移除。

请注意,如果您添加、编辑或删除了某个地址,并且已打开同步功能。这些更改将显示在其他设备上。

在 Google Pay 中编辑或删除。

- 转至 pay.google.com

- 在左侧点击 付款方式。

- 找到要编辑或删除的卡

- 编辑 在卡片下方,点击 编辑

- 删除: 在卡片下方,点击 移除。

如果您希望 Chrome 浏览器停止向 Chrome 保存付款和联系信息,请参阅下文。

- 在电脑上打开 Chrome 浏览器。

- 在顶部的 人点击 付款方式或地址及其他

- 要停止保存付款信息,请关闭 保存并填写付款方式。

- 要停止保存地址和联系信息,请关闭 保存并填写地址。

删除已保存的自动填充表单信息。

- 通过电脑登录 Chrome 浏览器。

- 点击右上角的 更多信息 (三个点)。

- 点击 更多工具

- 选择 清除浏览数据。

- 选择一个时间范围,例如 最后一小时 或 所有时间.

- 在 "高级 "下选择 自动填写表格数据

在 Chrome 浏览器下管理已保存的密码。

显示、编辑、删除或导出已保存的密码。

- 在电脑或其他设备上打开 Chrome 浏览器。

- 计算机

- 在右上角点击 配置文件,然后是密码。

- 如果找不到密码,请点击屏幕右上方的 更多信息 (三个点),然后 设置 > 自动填充 > 密码管理器

- 对于设备,请打开 Chrome 浏览器

- 在右上角,点击 更多信息 (三个点)。

- 点击 设置 则 密码管理器

- 计算机

- 显示、删除、编辑或导出密码:

- 表演 点击要显示的密码,然后点击 显示密码。

- 删除: 点击要删除的密码,然后在顶部点击 删除。

- 编辑 点击要编辑的密码,然后用以下命令编辑密码 完成。

- 出口: 敲击 更多信息 (三个点),然后 导出密码

启动或停止 Chrome 浏览器保存密码。

- 在电脑上打开 Chrome 浏览器。

- 点击右上角的 简介 则 密码

- 如果找不到密码图标,请点击右上角的 更多信息 (三个点),然后 设置 > 自动填充 > 密码管理器。

- 转弯 主动保存密码 打开或关闭。

自动登录网站和应用程序

- 在电脑上打开 Chrome 浏览器。

- 在右上角点击 配置文件,然后是密码。

- 如果找不到密码图标,请点击右上角的 更多信息 (三个点),然后 设置 > 自动填充 > 密码管理器。

- 转弯 自动登录 打开或关闭。

管理密码更改提醒。

如果您使用的密码或用户名被第三方网站或应用程序的数据泄漏所包含,系统会向您发出通知。如果收到此通知,建议立即更改密码。

启动或停止通知:

- 打开电脑上的 Chrome 浏览器。

- 在右上角点击 更多信息 (三个点),然后 设置

- 点击 隐私和安全,然后是安全。

- 点击 标准保护。

- 然后,您就可以选择打开或关闭、 如果密码在数据泄露中暴露,向您发出警告。

仅在激活 "保存浏览 "选项时可用。

删除有害软件。

清除电脑中的恶意软件(Windows)

- 打开 Chrome 浏览器。

- 在右上角点击 更多信息 (三个点),然后 设置

- 点击 重置并清理,然后清理计算机。

- 点击 查找。

- 如果要求您删除不需要的软件,请单击 移除.之后可能会要求您重新启动计算机。

手动删除 (Mac) 上的恶意程序。

- 打开 Finder。

- 在左侧点击 应用。

- 查找不认识的程序。

- 右键点击你不想要的程序名称。

- 点击 移至垃圾桶。

- 完成后,您可以右键单击 垃圾和清空垃圾。

- 注意从垃圾桶中清空的内容。

安装更安全的浏览器

- 某些互联网浏览器安全性较低,存在安全漏洞。请使用更安全的浏览器,如 Google Chrome、Firefox 和 Brave。

使用密码警报帮助防止密码被盗。

密码警报会在您的 Google 密码被用于登录非 Google 网站时通知您。

打开密码提示

- 在 Google Chrome 浏览器中,登录您的 Google 账户。

- 进入 Chrome 浏览器商店,下载密码提示

- 按照屏幕上的说明操作。

- 再次登录 Google 帐户,开始操作。

请注意,这仅适用于 Google Chrome 浏览器。

关闭密码提示

- 通过 Google Chrome 浏览器登录 Google 账户。

- 在右上角选择 更多信息 (三个点)。

- 选择 更多工具

- 选择 扩展。

- 查找 密码提示 在扩展名列表中。

- 选择 移除。

检查间谍软件/跟踪软件

这些应用程序可以安装在手机上,目的是在手机所有者不知情或未经其允许的情况下秘密收集信息并共享这些信息。要在更新过的安卓手机上安装间谍软件是很困难的,除非他们能实际接触到设备。

检查您的 Android 软件版本。

大多数现代版本都有针对跟踪软件和间谍软件的保护功能。

- 打开手机的设置应用。

- 点击 "关于手机",然后点击 "Android 版本"。

- 它会告诉您是否有 安全更新 可用。建议安装任何新的或过时的安全更新。

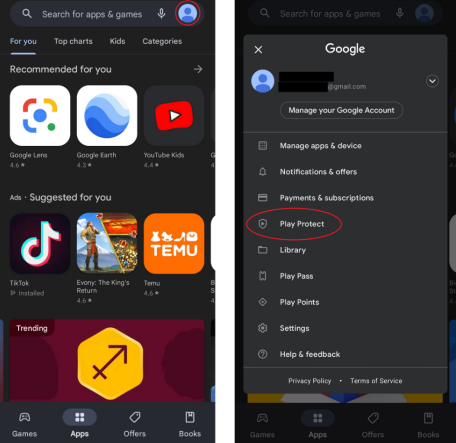

Google PlayProtect

要安装跟踪软件和间谍软件,可能必须关闭 Google Playprotect。对于两用应用程序来说,情况可能并非如此。要检查

- 打开 Google Play 应用程序。它可能在主屏幕上,或者你可以通过搜索所有应用程序找到它。

- 点击 Google Play 图标

- 点击 简介 右上角的图标。

- 点击 PlayProtect 当菜单打开时。(见下文)。

如果有任何有害应用程序,PlayProtect 会通知你。然后,您可以点击该应用了解更多信息,并可以卸载该应用。请注意,如果施暴者正在监控您的手机,他们可能会收到卸载通知。如果您对自己的安全有任何担忧,请联系当地的家庭暴力机构以制定安全计划。

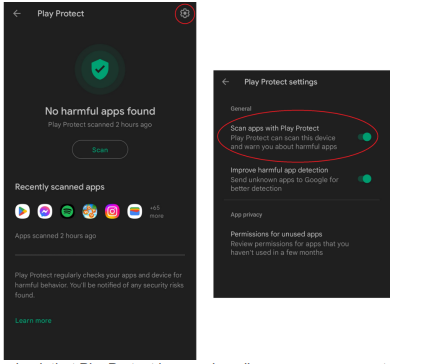

要确保 PlayProtect 正常工作,请单击 齿轮图标 右上角。第一个切换按钮确保它正在扫描手机上的应用程序。第二个切换是不必要的,也不会影响 PlayProtect 的效果。该功能也会向 Google 发送信息。

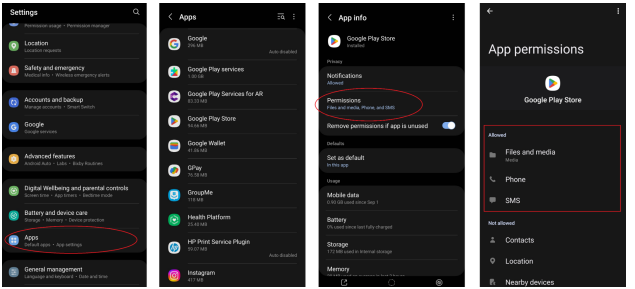

如果您的安卓软件不是最新的,或者您怀疑有人访问了您的设备并在您的手机上安装了恶意软件。您可以手动检查间谍软件。间谍软件需要获得 Android 操作系统的许可,才能查看位置、短信或键盘访问等敏感信息。

检查应用程序。

间谍软件请求的一个常见权限是设备的位置。即使不是间谍软件,也可能是施暴者可以访问的另一个应用程序。该应用程序可能会无意中分享你的位置。

查看可访问该位置的应用程序:

- 设置应用程序。

- 转到 地点 则 应用程序位置权限。

- 然后,您可以查看所有已打开或关闭定位功能的应用程序。关闭这些功能时要小心,因为它可能会通知滥用者。

应用程序权限。

您还可以检查其他应用程序的权限,包括 短信、定位、麦克风、 和 键盘 禁用这些权限可能会被滥用者看到。

- 转到 设置应用程序。

- 滚动直至看到 应用程序

- 点击它,然后点击每个 应用程序 然后寻找 权限

Rooting 安卓设备

安卓设备被 Root 并不常见,滥用者会采取更简单的方法来伤害目标。Root 意味着完全控制设备并限制设备上原有的软件。这将允许某人安装恶意软件或更改应用程序的功能。这需要更多的工作和更高的技术知识。要知道自己的手机是否已被 root 是很困难的。如果您担心,可以对手机进行出厂重置来解决这个问题。

警告 出厂重置将删除手机上的所有信息。这将包括联系人、短信和照片。这将是解决问题的一个极端步骤。 "请记住,如果访问您手机的权限来自配置不当的应用程序或谷歌账户,手机出厂重置并不能解决问题,但您会丢失大量数据"。 如果您想对手机进行出厂重置,建议您咨询 IT 专家。

在大多数安卓手机上,您可以通过以下方式进行出厂重置:

- 前往 设置

- 一般和备份。

- 重置

- 出厂数据重置 则 重置设备。

互联网/社交媒体:当你在家时,可以使用 "隐身 "或 "私人 "模式进行研究。你也可以删除历史记录,但有时你可能会忘记。进入私人模式不会保存历史记录。

在 Android 手机上,打开 Chrome 浏览器,点击右上角的三个点,然后点击 新 Incognito 选项卡. 要关闭隐身选项卡,请单击右上角的方块,然后关闭隐身选项卡。

iOS 安全指南

https://www.ceta.tech.cornell.edu/_files/ugd/9e6719_088a4195809c40a89aec05adcd095a75.pdf

共享电话计划

请注意,如果您与他人共用一个手机计划,他们将可以获取您在手机上的操作信息。特别是如果他们是账户持有人,访问这些信息会更容易。他们可以查看通话记录、给你打电话/发短信的人的电话号码以及其他潜在信息。以下提高安全性指南无法阻止通过共享计划访问信息。

iOS 安全检查功能

苹果公司开发了一项名为 "安全检查 "的功能,某些 iPhone 和 iPad 可以使用该功能,它提供了一步一步的指南来保护你的设备。如果你的设备使用的是 iOS 16 或更高版本,并启用了双因素身份验证,那么安全检查选项就可用。

- 转到 设置

- 隐私与安全

- 安全检查

请注意,使用 "安全检查 "可能会提醒施虐者,某些操作会将他们锁定在你的 iCloud 账户或设备之外。示例可能包括

- 更改 Apple ID 密码

- 停止设备或应用程序的位置共享。

- 更改哪些设备连接到你的 iCloud 账户。

- 更改设备密码(有人可以实际访问您的手机)。

检查 iCloud 账户设置

确认账户上的联系信息是您本人的。如果不是你的,即使更改了密码,施虐者也能查看你手机上的信息或访问账户。这是保护 iCloud 账户安全的第一步。

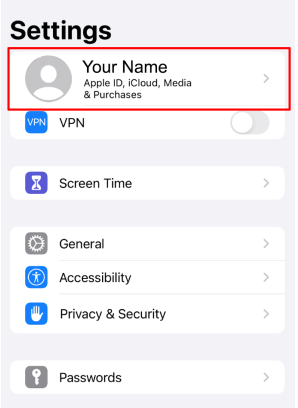

- 在主屏幕上打开 设置

- 检查顶部的 Apple ID,看看是否能识别 iCloud 用户的姓名和图像。

- 您可以点击 Apple ID 部分查看更多详情。

如果你无法识别 Apple ID,这意味着有其他人通过他们的 iCloud 账户登录了你的设备。更改 Apple ID 电子邮件地址,进入网页浏览器。 https://support.apple.com/en-ca/HT202667

编辑可到达信息

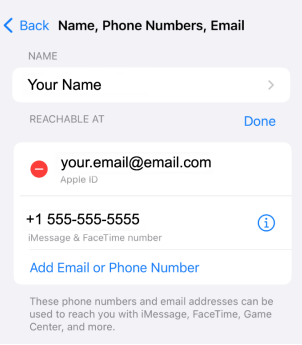

- 从 设置

- 打开 Apple ID 菜单 然后点击 姓名、电话号码和电子邮件。

检查此部分中的电子邮件和电话号码是否是您的。Apple 可以向所附电子邮件地址发送与帐户相关的信息。作为 Apple ID 列出的电子邮件地址可用来恢复账户或密码。建议检查账户的安全性,并确保有一个强大的密码与账户关联。

如果有您不认识的电子邮件地址或电话号码,请更改或从账户中删除。请注意,进行任何更改或删除账户都会通知用户将被锁定。

- 要更改电子邮件地址或电话号码,请单击 编辑 右边的 联系方式.

- 要删除电子邮件地址或电话号码,请选择要删除的电子邮件或电话号码旁边的 "减号 "图标。

*注意:您无法删除与 Apple ID 关联的电子邮件*。

要更改与 Apple ID 关联的电子邮件,请访问以下网站。

https://support.apple.com/en-us/HT202667

- 访问该网站并登录 https://appleid.apple.com/

- 在左侧的登录和安全部分,选择 Apple ID。

- 现在,您可以输入将与 Apple ID 连接的新电子邮件地址。

- 您还可以在同一页面点击 密码

删除电话号码时,可能需要退出信息和 FaceTime。如果需要此步骤,请按照以下步骤操作:

- 转到 设置,滚动到 信息然后选择 发送和接收。

- 您可以点击电话号码,然后点击 移除。

- 另一种方法是选择您的 苹果 ID 然后选择 签出。

- 转到 设置,滚动到 FaceTime然后选择您的 苹果 ID 并点击 签出

如果要删除无法访问的手机上的电话号码,必须更改 Apple ID 密码才能删除。更改 Apple ID 密码将删除设备上的所有电话号码,而且以前有访问权限的任何人都会知道。

*当你从 iCloud 帐户中删除电话号码时,被删除号码的信息记录(以前的通话或信息)将不会再出现在你的设备上。如果你想收集证据,请记住这一点*。

要添加新的电话号码或电子邮件地址,请选择 "添加电子邮件或电话号码"。您可能需要访问电话号码或电子邮件地址以获取验证码。

检查哪些设备连接了 iCloud。

设备是指智能手机、平板电脑、笔记本电脑或其他可以连接互联网的电子设备。以前用于登录 iCloud 帐户的设备,那么苹果信任的设备就可以访问你的 iCloud 帐户并对其进行管理。

- 前往您的 Apple ID 菜单 请访问 设置 然后选择 印有您的姓名和照片的图标 (在 "设置 "顶部)。

- 向下滚动,直到看到受信任设备列表。在这些设备上使用 Apple ID 登录 iCloud。

- 如果无法识别设备,可以点击特定设备,然后点击 "从账户中删除" 断开与 iCloud 账户的连接。*请注意,这可能会通知滥用者*。

- 最后,你可以更改 Apple ID 密码,防止他人再次登录你的账户。

安全访问你的 iCloud 账户。

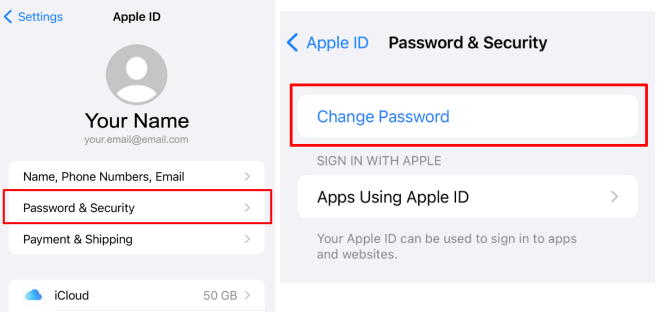

更改 Apple ID 密码

- 进入设置 > Apple ID 菜单 > 密码和安全性 > 更改密码。

创建强大密码的技巧

- 至少 8-12 个字符。

- 包括大写和小写字母。

- 包括随机数。

- 包括一些符号,如:!、?、@ 和 $

- 不要使用容易被别人猜到的单词或数字,如孩子的名字、宠物的名字或生日。

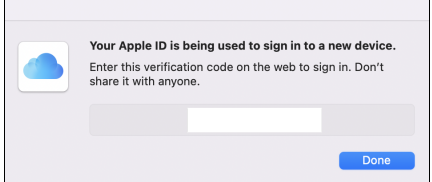

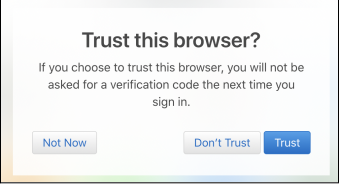

启用双因素身份验证(2FA)

2FA 为你的账户提供了另一层安全保护。登录账户时,你需要输入密码和双因素验证码,Apple 会通过你的手机号码或你信任的设备发送验证码。*开启 2FA 后,可以访问你设备的人将会看到该验证码*。

由于苹果对 2FA 有很高的要求,因此根据设备的不同,有时在开启 2FA 后可能无法将其关闭。您可以随时更改 2FA 发送到的电话号码或设备。

检查您的 2FA 设置

- 前往设置 > Apple ID 菜单 > 密码和安全性

您可以查看 "2FA "部分,查看是否已打开。如果未打开,则会看到 "打开双因素身份验证 "选项。点击打开。输入您希望在登录时接收验证码的电话号码。您可以通过信息或自动电话接收验证码。

检查短信是否被转发。

如果有人对你的设备进行了物理访问,他们可能设置了短信转发,即使在你确保 Apple ID 安全后也会发生。这将影响 SMS 文本信息(信息显示为绿色,而不像 iMessage 显示为蓝色)。

检查

- 转到 设置 > 信息.

- 转到 发送和接收 则 短信转发。

位置共享设置。

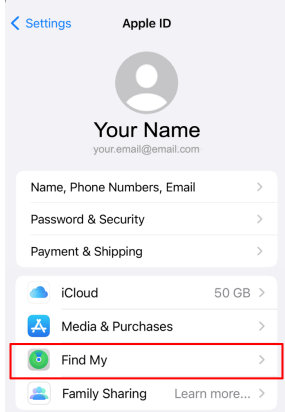

只要你的 iCloud 是安全的,"打开""查找我的 "通常是没有问题的,有时为了你的安全还建议打开。如果你认为你的 iCloud 不安全,则应关闭此功能。此功能允许你追踪自己的设备,并允许他人追踪你的位置。要检查

- 转到 设置

- Apple ID 菜单(位于 "设置 "顶部)

- 查找我的

- 在 查找我的 应用程序,检查 分享我的位置.如果是 关于 则您将与屏幕下方的人共享您的位置。如果是 关闭 则不会共享您的位置。

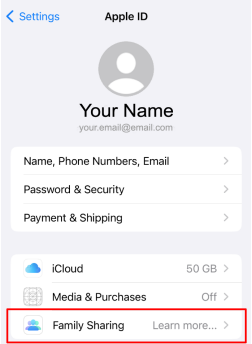

选中 "家庭共享设置"。

通过 "家庭共享 "设置,你可以与最多 5 个人共享 Apple 购买的物品、照片、iCloud 存储空间和你的位置。要检查该功能是否已打开,请访问

- 设置 > Apple ID 菜单 > 家庭共享

如果关闭了 "家庭共享 "功能,则会显示 了解更多.如果已打开,请单击它,然后选择 共享功能 以检查哪些信息正在共享。

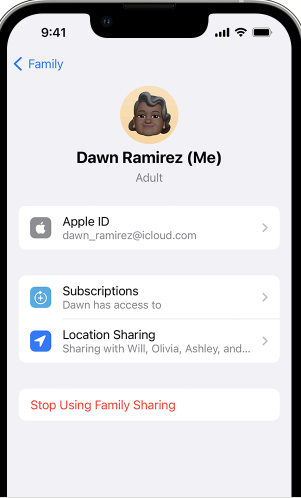

在 iPhone、iPad 或 iPod Touch 上删除自己:

- 转到 设置,

- 敲击 家庭如果您没有看到 家庭 然后点击 你的名字那么 家庭共享.

- 敲击 您的 名字.

- 敲击 停止 使用 家庭共享.

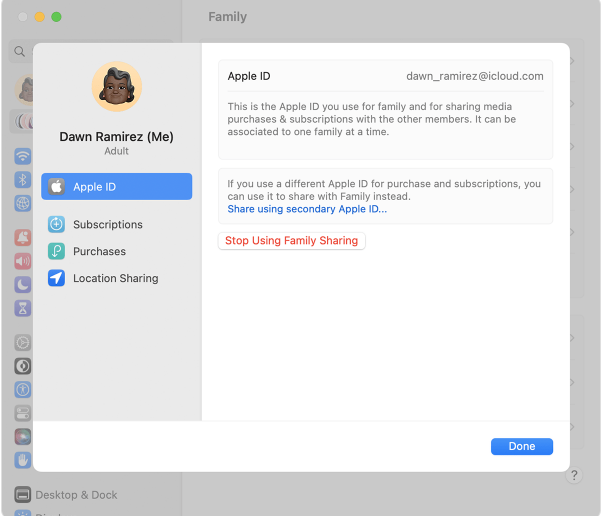

在 Mac 设备上

- 选择 苹果菜单 > 系统设置.

- 点击 家庭.

- 点击 你的名字.

- 点击 停止使用家庭共享.

将他人从您的家庭组中删除。

在你的 iPhone、iPad 或 iPod touch 上:

- 转到 设置.

- 敲击 家庭.如果您没有看到 家庭 然后点击 你的名字.点击 家庭共享。

- 点击 个 您希望 去除.

- 敲击 移除 来自 家庭.

![数字自卫指南:网络安全促进个人安全 26 从 "家庭 "中删除 [家庭成员姓名] 位于 "位置共享 "下方。](https://knowledgeflow.org/wp-content/uploads/2023/04/remove-family-members-name-from-family-is-locat-6.png)

在 Mac 设备上

在 macOS Ventura 或更高版本中:

- 点击 苹果菜单 > 系统设置然后点击 家庭.

- 单击 个 您希望 去除.

- 点击 移除 来自 家庭.

- 单击删除 [您的家庭成员姓名] 确认

![数字自卫指南:个人安全的网络安全 27 从 "家庭 "中删除 [家庭成员姓名] 位于其 Apple ID 下方。](https://knowledgeflow.org/wp-content/uploads/2023/04/remove-family-members-name-from-family-is-locat-7.png)

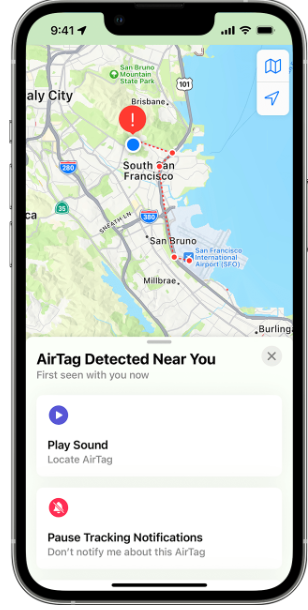

检查附近的 AirTags。

iCloud 可以提醒人们注意随身携带的苹果 AirTags。AirTags 可以轻松追踪钥匙、钱包、背包等物品。个别人会利用这种设备滥用其功能,试图跟踪他人。

如果 AirTag、Airpods 或任何其他 "查找我的网络 "配件与其所有者分离,并在其他时间被看到与你一起移动,那么你将收到两种方式之一的通知。

- 如果您有 iPhone、iPad 或 iPod 等设备。 查找我的 可以向你的 Apple 设备发送通知。此功能适用于 iOS 或 iPadOS 14.5 或更高版本。要接收警报,请确保已设置这些设置。

- 点击 设置 > 隐私权 > 定位服务 并转向 定位服务.

- 点击 设置 > 隐私权 > 位置服务 > 系统服务.转 查找我的 iPhone

- 点击 设置 > 隐私权 > 位置 服务 > 系统服务.转 重要 地点 以在您到达特定地点(包括家中)时收到通知。

- 点击 设置 > 蓝牙 并转向 蓝牙 关于.

- 使用 查找我的应用程序点击 我 选项卡,并将 跟踪通知 关于.

- 关闭 飞行模式.如果手机处于飞行模式,则不会收到任何通知。

- 包括 AirTags、AirPods Pro(第二代)充电盒或查找我的网络配件在内的产品,如果长时间不在主人身边,就会发出声音。

如果您看到警报

如果看到与主人分离的 AirTag 随着你的移动而移动,而且你的 iPhone 是唤醒的。AirTag 会发出声音,表明它已经移动,此警报将被显示。

查找我的 "显示屏将显示 AirTag 与您在一起的位置。红点表示在设备附近检测到物品的位置。连接红点的虚线表示设备靠近您设备的连接点。

如果收到警报,首先检查 "查找我的应用程序 "是否能在未知配件上播放声音。

- 点击 Alert.

- 点击 继续 然后点击 播放声音.

- 听声音。您可以多次播放以找到该物品。

如果播放声音的选项不可用,那么该物品可能已经不在你身边了。如果它曾在你身边过夜,那么它的滥用者可能已经更改了它。查找我的 "会使用标识符来识别与你一起移动的是同一件物品。如果物品在拥有者的范围内,那么你也无法播放声音。

使用带有以下功能的 iPhone 机型 超 宽带也可以点击 查找附近 使用 精确查找 以帮助您找到未知的 AirTag。

- 点击 警报.

- 点击 继续然后点击 查找附近.

- 按照 说明 然后四处移动,直到 iPhone 与未知的 AirTag 连接。

- iPhone 会显示未知 AirTag 的距离和方向。利用所提供的信息靠近未知 AirTag,直到找到为止。

- 当 AirTag 在 蓝牙 您的 iPhone您可以播放 声音 点击 播放声音 按钮。

- 如果 iPhone 提示需要更多光线,请轻点 打开手电筒.

- 完成后,点击 已完成 按钮。

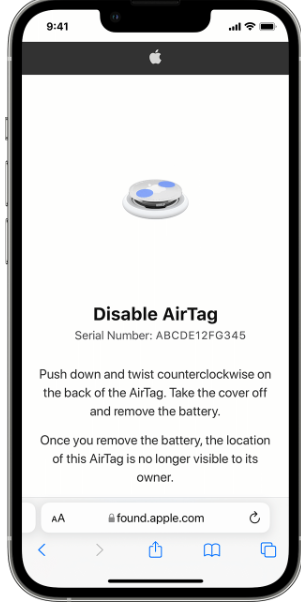

获取有关 AirTag、"查找我的网络 "配件或 Airpods 的信息或禁用它们。

- 如果您发现 AirTag您可以握住您的 iPhone 或其他 支持 NFC 智能手机 附近 的 AirTag 直到收到通知。

- 点击通知,它将打开一个网站,提供有关 AirTag 的更多信息。截取信息作为证据。

- 要禁用 AirTag, AirPods或 查找我的 网络配件,并阻止其共享位置。首先,点击 说明 至 禁用 并按照显示的说明操作。

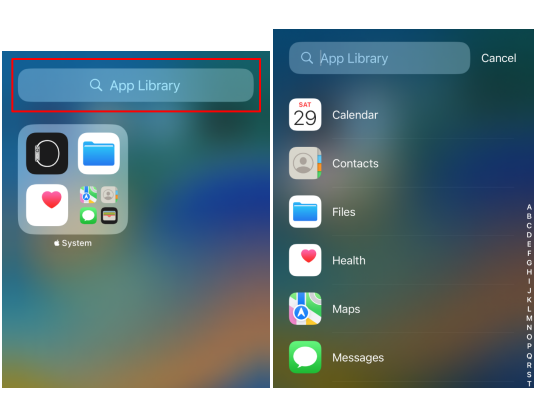

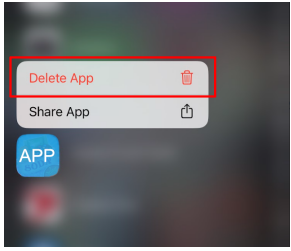

检查应用程序库中是否有未识别的应用程序。

某些应用程序可能在设备的主屏幕上不可见。这可能是有人故意这样做的,如果有人可以实际访问你的设备,而且他们不想让你看到某些应用程序。要查看所有应用程序,请根据设备版本在主屏幕上向左滑动。如果不起作用,请尝试向右滑动主屏幕。

任何你不认识或感觉可能有危险的应用程序。点击并按住图标即可删除应用程序。当菜单显示时,选择 删除应用程序。

*小心* 删除施虐者安装的应用程序可能会通知他们。

注意,有时你无法删除苹果应用程序,如"联系方式".它可能会从你的主屏幕上移除,但仍可在应用库中使用。

通过浏览器管理 iCloud 设置

苹果公司有一个网站,允许你通过谷歌浏览器、Safari、火狐等网络浏览器查看 Apple ID 账户的各种信息。这些设置与前几节中的设置相同。本节适用于以下用户

- 拥有苹果笔记本电脑或 Mac,但没有 iPhone 或 iPad。

- 在笔记本电脑或 iMac 上浏览设置比在 iPhone 上更自如。

- 想要恢复他们的 iCloud 账户?

- 想要更改与 Apple ID 关联的电子邮件?

本节中的以下步骤可能会向连接到你的 iCloud 帐户的设备以及与你的 Apple ID 关联的电子邮件地址发送提示信息。*这些提示会向你的设备发送有关你所在位置的信息,例如你登录所在城市或城镇的地图*。

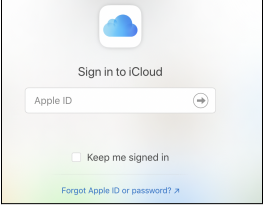

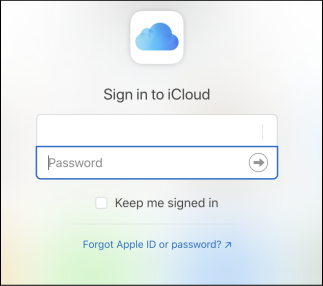

- 输入您的 苹果 ID (您的 iCloud 地址或与 Apple ID 关联的电子邮件)。

- 输入您的 暗号.

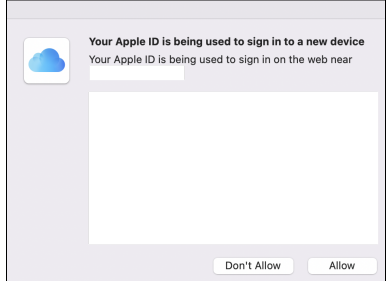

- 您的苹果设备可能会收到提示,请查看提示并按说明操作。

- 在提示之后,您可能会看到以下内容。

选择您认为最适合您的选项。 只有 遴选 信任 如果没有其他人可以访问您的设备。

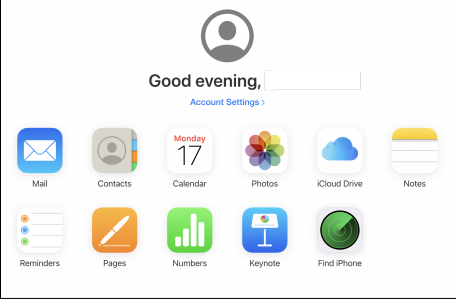

登录后,您将看到以下内容:

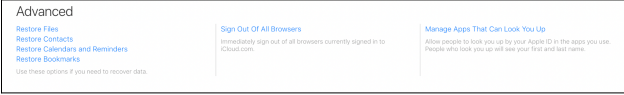

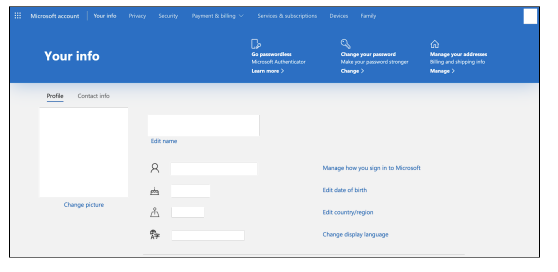

点击 账户设置视版本而定。它可能像上图一样在中间,或者您必须点击右上角 图标 则 账户设置。

在这个页面上,你可以找到包括恢复文件、联系人、日历、提醒事项和书签在内的资源。此外,还有一个选项可以让你退出 iCloud/Apple ID 账户所在的所有浏览器。

潜行者软件

这些应用程序可以安装在手机上,目的是在手机所有者不知情或未经其允许的情况下秘密收集信息并共享这些信息。除非有人能实际接触到设备,否则很难在更新的苹果手机上安装间谍软件。

对于 iOS 设备,跟踪软件通常直接从应用程序商店下载,并可能伪装成无辜的东西,如不被识别的运动应用程序或婴儿监视器。检查您不认识的应用程序非常重要。

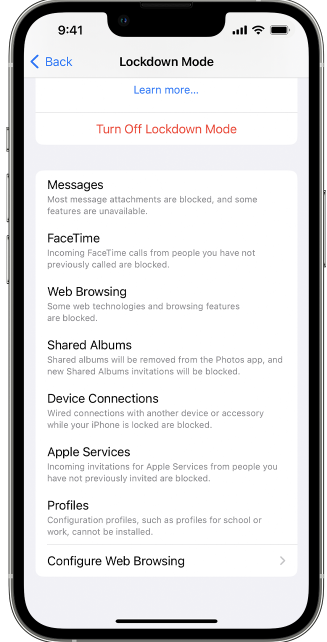

非应用程序形式的间谍软件极为罕见。如果你担心,苹果有一项功能叫"......"、 "封锁模式" 用于极端情况。启用此功能将大大限制设备的功能。

锁定模式如何保护您的设备

当 锁定模式 打开时,某些功能将以不同方式运行,包括

- 信息 - 除某些图片、视频和音频外,大部分邮件附件将被阻止。包括链接和预览在内的一些功能将无法使用。

- 网页浏览 - 某些网络功能会被阻止。这将导致某些网站加载缓慢或无法正常运行。此外,网页字体可能无法正常显示,图像可能会被 "缺失图像 "图标取代。

- FaceTime - FaceTime 来电将被阻止。如果你之前给该人或联系人打过电话,则不会被阻止。

- 苹果服务 - 苹果服务的邀请,包括管理家庭应用的邀请,都会被阻止。

- 共享相册 - 共享相册将从照片 app 中移除,任何新的共享相册邀请都将被阻止。你仍然可以在其他未启用 "锁定模式 "的设备上查看共享相册。当你关闭 "封锁模式 "时,可能需要通过设置打开 "共享相册"。

- 设备连接 - 您的设备需要解锁并获得明确批准才能连接 iPhone/iPad/Mac 笔记本电脑等设备。

- 配置文件 - 在锁定模式下,您将无法配置任何配置文件,设备也无法注册到移动设备管理中。

启用锁定模式后,电话和纯文本信息仍可继续使用。包括 SOS 紧急呼叫在内的紧急功能不受影响。

如何在 iPhone 或 iPad 上启用锁定模式。

- 打开 设置 应用程序

- 敲击 隐私权 & 安全.

- 根据 安全 设置,点击 锁定模式

- 点击 开启锁定模式.

- 点击 打开和重新启动然后输入设备密码。

如何在 Mac 上启用锁定模式

- 前往 苹果菜单.

- 点击 系统设置.

- 从侧边栏点击 隐私与安全。

- 滚动找到 锁定模式然后点击 开启.

- 您可能需要输入用户密码。

- 点击 打开并重新启动。

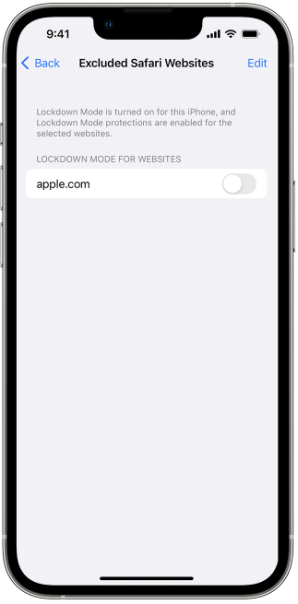

如何将应用程序或网站排除在锁定模式之外

在 iPhone 或 iPad 上

- 打开设置 app。

- 轻点隐私与安全。

- 在 "安全 "下,点按锁定模式。

- 点按配置网络浏览。

要排除某个应用程序,请在菜单中关闭该应用程序。只有在启用 "锁定模式 "后打开过且功能受限的应用程序才会出现在此列表中。

要编辑排除的网站,请点击 不包括的 Safari 网站那么 编辑

在 Mac 上

编辑排除在外的网站:

- 在 Safari 的菜单栏中,选择 Safari 菜单 > 设置。

- 点击网站。

- 在侧边栏中,向下滚动并单击锁定模式。

- 在已配置网站旁边的菜单中,打开或关闭锁定模式。

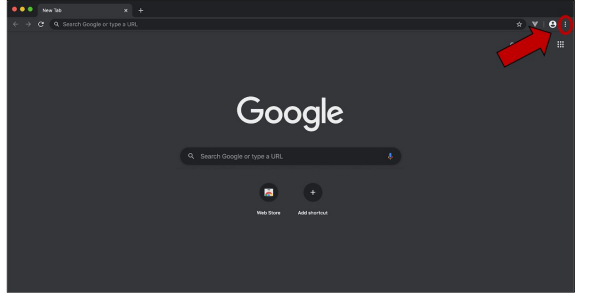

越狱 有些跟踪软件需要对 iOS 设备进行 "越狱 "才能下载。越狱需要对设备进行物理访问,因为这是在改变 iOS 操作系统。如果您的设备上安装了 "Cydia "或 "Sileo "等应用程序,这可能表明您的设备已经越狱。最好的越狱防御方法就是保持设备的最新版本。 互联网/社交媒体:当你在家时,可以使用 "隐身 "或 "私人 "模式进行研究。你也可以删除历史记录,但有时你可能会忘记。进入私人模式不会保存历史记录。 * 在 Google 中,您可以转到右上角的三个顶部(更多选项),然后点击 新的隐身窗口.另一种方法是按 Ctrl + Shift + n 或在 Mac 上按 ⌘ + Shift + n

- 苹果用户可在 Safari 应用程序中选择 "文件",然后选择 "新建私人窗口"。

- 在苹果手机上,打开 iPhone 上的 Safari。

- 轻点标签按钮

. - 点按 [数字] 标签或起始页

显示选项卡组列表。 - 轻点私人

然后点击完成

第 4 章

电子邮件、浏览器、社交媒体

在本章中,我们将讨论电子邮件、互联网浏览器和社交媒体。这些工具已成为我们日常沟通和社交互动的一部分。一旦被误用/滥用,它们也会带来巨大风险。电子邮件是一种常见的交流方式,但也存在着包括网络钓鱼诈骗、恶意软件和其他网络攻击在内的风险。我们还将讨论如何在社交媒体上保持安全并确保账户安全。重要的是,不要在网上过度分享信息。

Hotmail

https://www.ceta.tech.cornell.edu/_files/ugd/64c5d9_e6cffbcf0b45424da387db3c4b73754a.pdf

- 登录您的 Hotmail 帐户,进入 www.hotmail.com

- 点击右上角的登录按钮。

- 登录您的账户。

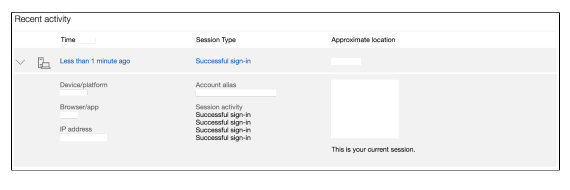

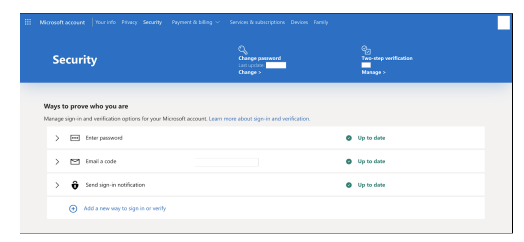

检查设备登录的步骤。

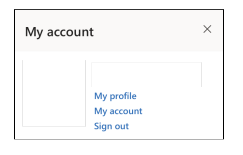

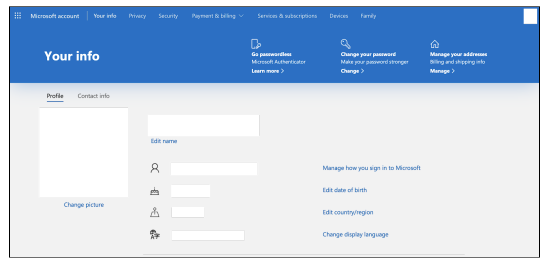

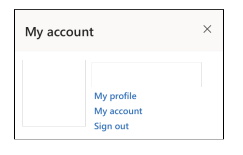

- 点击您的 概况 右上角的图片。

- 点击 我的简介.

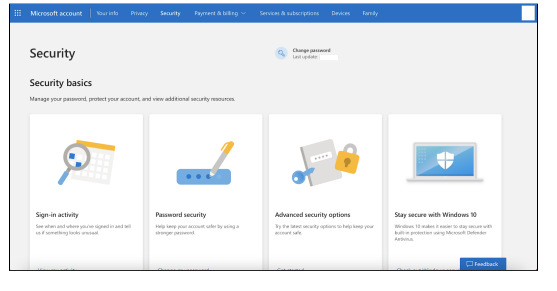

- 在屏幕顶部,点击 安全。

- 点击 登录活动 以显示谁最近登录了您的账户。

- 检查是否识别所有已登录的位置。

- 请注意,登录的大致位置不太可靠。如果有人使用 虚拟专用网络 (在使用 ExpressVPN 等应用程序来隐藏网络流量时,他们的位置可能在世界任何地方。

- 如果看起来不熟悉,请单击特定位置,然后选择 确保账户安全 根据 "看起来很陌生?".

检查恢复电子邮件和电话号码的步骤

- 点击您的 概况 右上角的图片。

- 点击 我的简介.

- 在屏幕顶部,点击 安全。

- 点击 高级安全选项.

- 检查 证明你是谁的方法 是正确和可识别的。

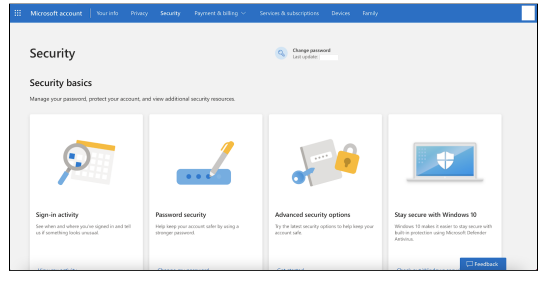

开启两步验证.

两步验证为您的账户提供了额外的安全保护。

- 点击您的 概况 右上角的图片。

- 点击 我的简介.

- 在屏幕顶部,点击 安全。

- 点击 高级安全选项.

- 前往 两步验证 部分,并按照说明操作。

*请注意* 确保使用可接收两步验证码的安全设备或应用程序。

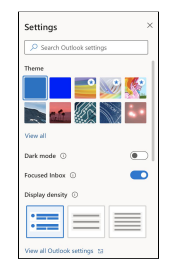

检查移动设备

- 登录 Hotmail 账户后点击 齿轮图标 位于右上角。

- 然后点击 查看所有 Outlook 设置

- 这时会出现一个窗口,点击 一般情况 在左侧面板上。

- 然后点击 移动设备。

- 如果无法识别设备,请选择该设备,然后单击 垃圾按钮。

检查规则

- 登录 Hotmail 账户后点击 齿轮图标 位于右上角。

- 然后点击 查看所有 Outlook 设置

- 点击 电子邮件 在左侧面板上。

- 然后点击 规则.

- 确保该列表为空,或者您已识别列表中出现的规则。

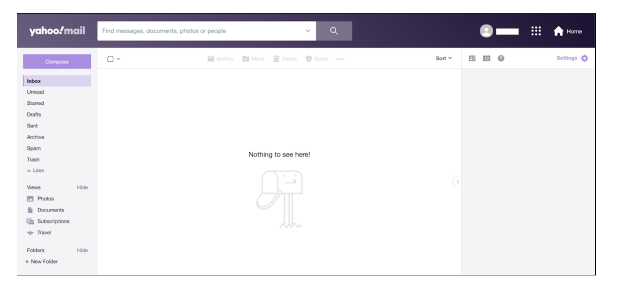

雅虎

https://www.ceta.tech.cornell.edu/_files/ugd/c4e6d5_5229373f1ffa4ea0b8f804269f3038d1.pdf

始终养成安全的上网习惯

- 在雅虎之外保护自己,避免使用恶意软件。请勿安装您不熟悉的应用程序。

- 使用完公共电脑后,请签出。

- 不要上当受骗。即使是朋友发来的电子邮件链接,如果您不确定,也不要打开。

- 检查您的登录活动。

- 更新恢复方法。

账户被黑的迹象

- 您没有收到任何电子邮件。

- 您的电子邮件地址正在向您的联系人发送垃圾邮件。

- 您发现最近活动页面上有来自意外地点的登录。

- 您的账户信息或邮件设置在您不知情的情况下被更改。

查看您的雅虎邮箱设置。

黑客可能会更改雅虎邮件账户中的这些设置,以干扰您的收件箱或获取邮件副本。

检查是否创建了电子邮件过滤器。

过滤器可以整理收到的电子邮件,从而节省您的时间。筛选器的优先级是自上而下的,如果一封邮件应用了两个筛选器,则会使用最前面的筛选器。要更改筛选器的位置,请选择所需的筛选器,然后单击![]()

或![]()

下箭头键。

要创建

- 点击 设置图标

| 选择 更多设置

. - 点击 过滤器.

- 点击 添加新过滤器.

- 输入过滤器名称,设置过滤器规则,选择或创建邮件文件夹。

- 点击 节省 在底部。

要删除

- 点击 设置图标

| 选择 更多设置

- 点击 过滤器.

- 选择要删除的过滤器。

- 点击 删除图标

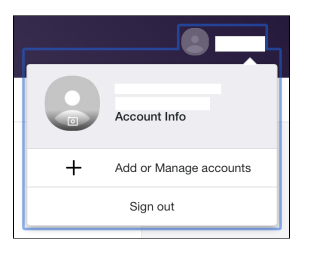

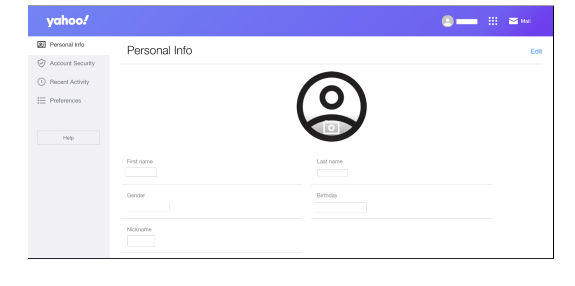

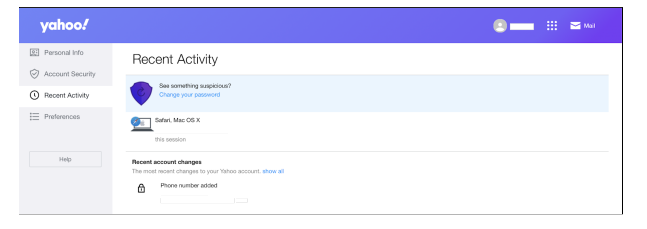

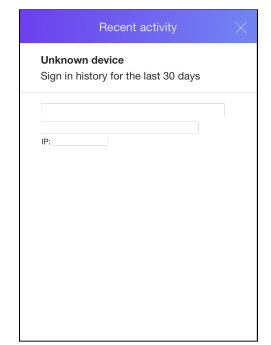

在 Yahoo 上检查设备登录的步骤

- 登录雅虎,打开网页浏览器,然后 https://login.yahoo.com/

- 登录账户,然后在右上角点击 账户信息。

- 点击 近期活动 左侧菜单。

- 点击特定设备可查看更多信息。

打开 2 步验证

两步验证可为您的账户提供额外的保护。您需要一个额外的代码才能访问您的账户。该代码会发送到雅虎应用程序或您的个人手机上。

- 登录您的 账户安全页面。

- 下一页至 2 步验证选择 打开 2SV.

- 点击 开始.

- 选择 电话号码 用于两步验证法。

- 按照屏幕上的说明完成程序。

添加、更改或删除恢复方法。

与账户关联的有效电子邮件或电话号码非常重要,以防丢失密码。确保电子邮件或电话号码是您熟悉的。

添加手机号码或电子邮件地址

从网络浏览器

- 登录雅虎账户安全页面.

- 点击 添加电子邮件 或 添加电话号码.

- 输入新的恢复信息。

- 点击 添加电子邮件 或 添加手机号码.

- 按照屏幕上的说明操作,然后验证您的新信息。

编辑手机号码或电子邮件地址

从网络浏览器

- 登录雅虎账户安全页面.

- 点击 编辑 旁边的验证选项。

- 点击 编辑图标

旁边的恢复选项。 - 输入新的恢复信息。

- 点击 确认.

- 按照屏幕上的说明操作,并验证您的新信息。

删除手机号码或电子邮件地址

从网络浏览器

- 登录雅虎账户安全页面.

- 点击 编辑 旁边的验证选项。

- 点击 编辑图标

旁边的恢复选项。 - 点击 从我的账户中删除.

- 按照屏幕上的说明操作并确认删除。

谷歌浏览器

https://www.ceta.tech.cornell.edu/_files/ugd/c4e6d5_e02acdaedd744b329d04f9516611e15f.pdf

什么是浏览器扩展?

首先,网络浏览器是用于访问网站或搜索互联网的程序。网络浏览器的例子包括谷歌浏览器、Safar、火狐浏览器和微软边缘浏览器。浏览器扩展是您或他人在网络浏览器上安装的程序,用于扩展程序的功能。浏览器扩展程序可以是有用的工具,有时也是有趣的工具。它们并非都有害。不过,也有一些扩展程序是有害的。它可能会让施暴者跟踪你在网上的所作所为。

Google Chrome 浏览器扩展可从该网站下载:

https://chrome.google.com/webstore/category/extensions?h1=en

开始之前请注意,如果你担心施暴者安装了 Google Chrome 浏览器扩展。他们可能会在你禁用/删除扩展时知道。在此过程中,请寻求相关机构的帮助。

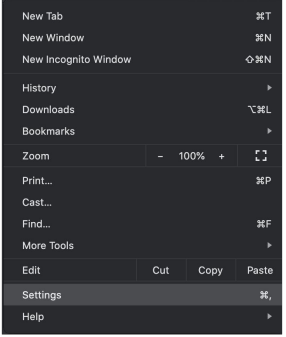

检查已安装的 Chrome 扩展程序

检查已安装的 Chrome 扩展程序

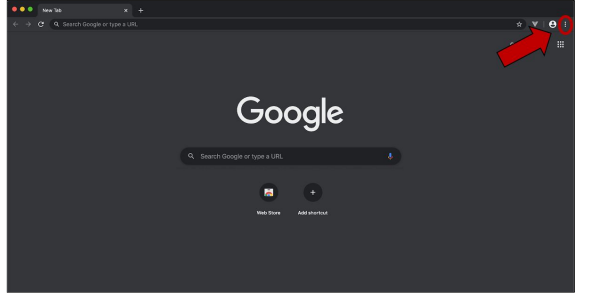

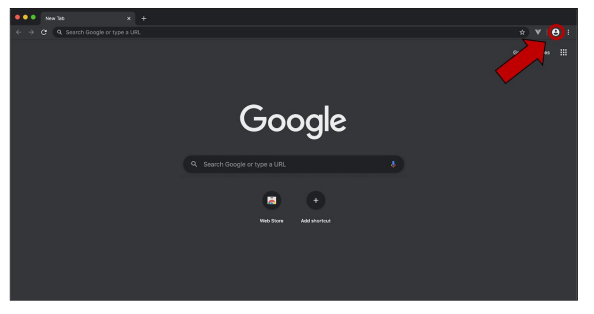

- 开放 谷歌浏览器点击该图标。

- 通常会显示以下屏幕。点击右上角的 3 个点。

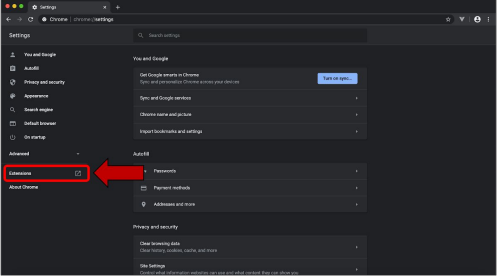

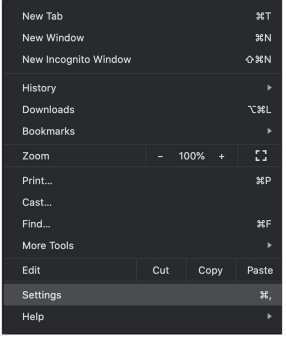

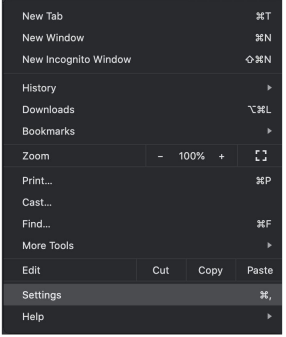

- 将打开 "自定义和控制 "菜单,点击 设置

- 在下一页面上,点击 扩展 左侧菜单下。

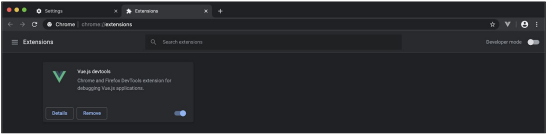

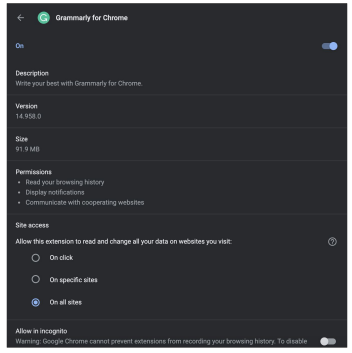

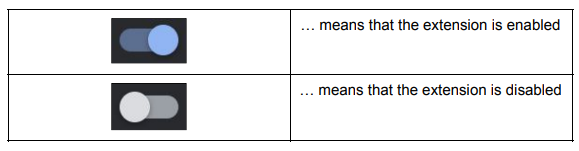

- 将出现以下页面。所有 Google Chrome 浏览器扩展都将在此提供,你可以选择查看更多内容 详细信息"、"删除 "或 "打开/关闭应用程序"。

详细信息

点击 "详细信息 "后,你会发现有关扩展的更多信息。如果你想查询该扩展的更多信息,请使用安全的设备(与该扩展不在同一设备上)。如果该扩展过去是一个有害的扩展,那么其他人就有可能投诉该扩展。

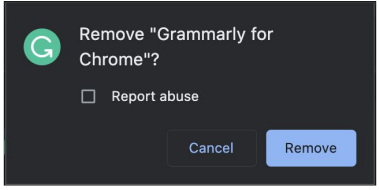

移除

如果点击删除,会弹出一个确认是否要删除扩展的弹窗。如果你认为有人正在使用该扩展来接收关于你的信息,那么请小心删除该应用程序。如果他们停止接收信息,他们就会知道你知道该扩展。请联系相关机构,以便在此过程中为您提供指导。

禁用

您可以点击切换按钮来启用/禁用该扩展。如果您认为有施暴者正在使用该扩展来接收有关您的信息,那么请小心删除该应用程序。如果他们停止接收信息,他们就会知道你知道该扩展。请联系相关机构,以便在此过程中为您提供指导。

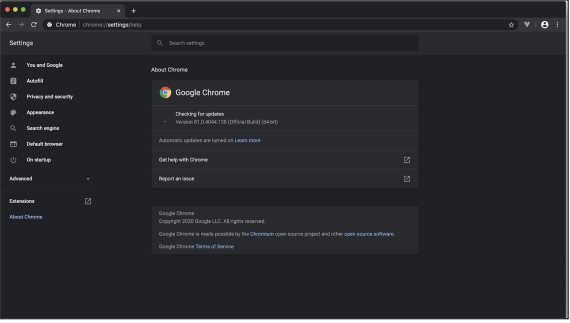

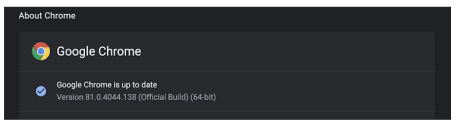

如何更新 Google Chrome 浏览器。

![]()

建议始终使用最新版本的 Google Chrome 浏览器。新更新将提供更多安全和隐私功能。它们还能解决一些可能有害的问题,如利用旧版本 Chrome 浏览器的扩展程序。

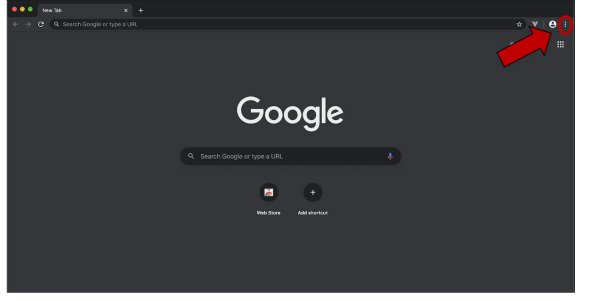

- 开放 谷歌浏览器点击该图标。

- 通常会显示以下屏幕。点击右上角的 3 个点。

- 将打开 "自定义和控制 "菜单,点击 设置

- 左侧菜单内 设置点击 关于 Chrome 浏览器 将出现以下页面。

- Chrome 浏览器会自动检查是否有可用的更新。它会自动更新或提供一个按钮让你点击开始更新。更新完成后,会显示如下内容:

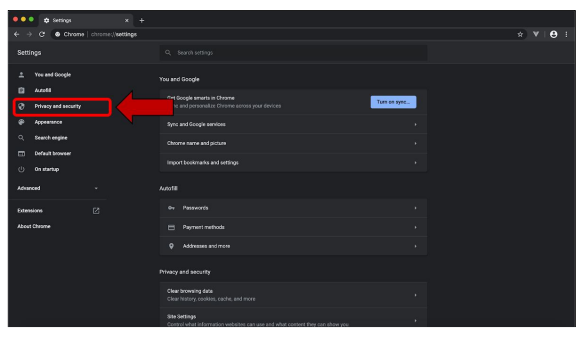

谷歌浏览器的隐私和安全设置。

![]()

查看您的隐私和安全设置至关重要。滥用者会想方设法接收您访问网站的信息。

- 开放 谷歌浏览器点击该图标。

- 通常会显示以下屏幕。点击右上角的 3 个点。

3.将打开自定义和控制菜单,点击 设置

4.点击 隐私与安全 左侧显示的菜单上的 设置 页码.

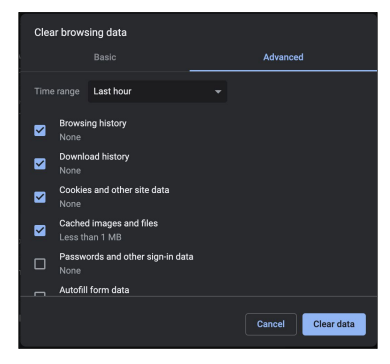

5.在屏幕底部点击 清除浏览数据 将显示以下内容:

根据 高级在 "历史记录 "页面,您可以查看要清除数据的类别。浏览历史记录提供您以前访问过的网站的历史记录。Cookie 和其他网站数据是一种在线 ID,您访问过的网站会使用它们来跟踪和识别您的身份。此外,还有密码和其他登录数据部分。选择要删除的类别后,点击 清除数据.

如果滥用者使用您保存的密码访问在线账户,那么他们会知道您可能已经清除了这些数据。请与相关机构联系,为您的安全制定计划。

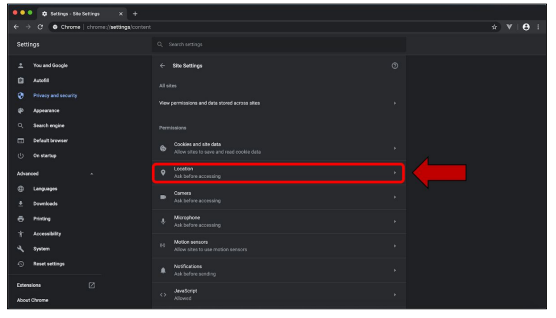

网站设置

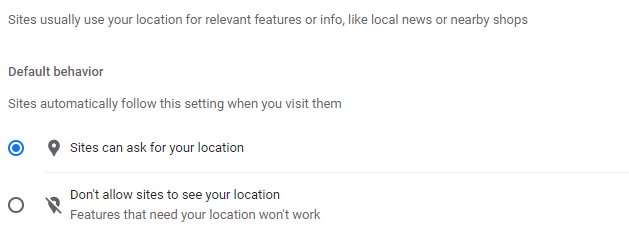

根据 隐私和安全设置还有一个名为 网站设置。 在 "网站设置 "下,你可以看到哪些网站可以连接到你的位置、麦克风和摄像头。

您可以选择"网站可以询问您的位置"或"不允许网站查看您的位置".这些选项同样适用于麦克风和摄像头。

检查同步功能是否开启。

![]()

"(《世界人权宣言》) 同步 谷歌 Chrome 浏览器的功能可以在所有设备上同步书签和扩展等信息。这可能会给滥用者提供从各种设备获取信息的机会。

- 开放 谷歌浏览器点击该图标。

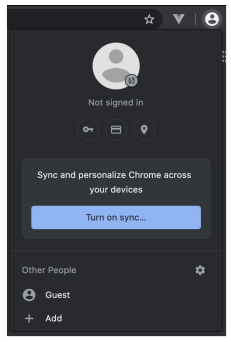

- 点击 简介 右上角的按钮:

- 如果您看到 打开同步... 按钮,则同步功能已关闭。如果您看到 关闭按钮、 同步功能已打开。您还可以看到同步功能上写着"同步已打开".您将看到以下内容:

自定义同步内容

- 在电脑上打开 Chrome 浏览器。

- 在右上角单击更多

设置. - 点击 您和谷歌

同步和谷歌服务. - 在 "同步 "下单击 管理同步内容.

- 点击 自定义同步.

- 关闭任何不想同步到账户的数据。

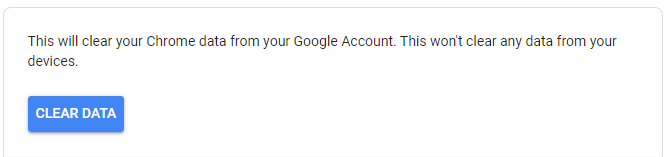

删除同步信息

- 点击 简介则 同步 特点

- 点击 查看同步数据

- 页面底部有一个按钮、 清除数据。

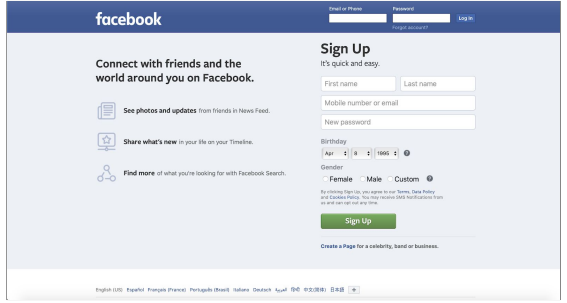

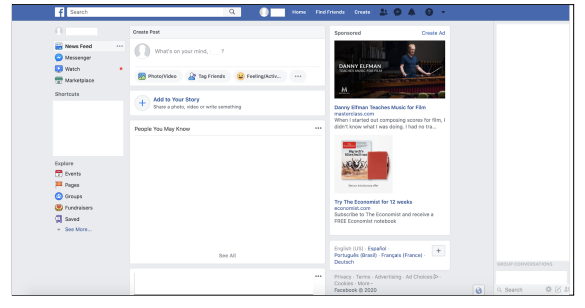

在 Facebook 上

https://www.ceta.tech.cornell.edu/_files/ugd/c4e6d5_01e4e6e33987443ea2244afcd7880706.pdf

https://www.ceta.tech.cornell.edu/_files/ugd/c4e6d5_baf5a1e048714876b9b91a8c638aaf08.pdf

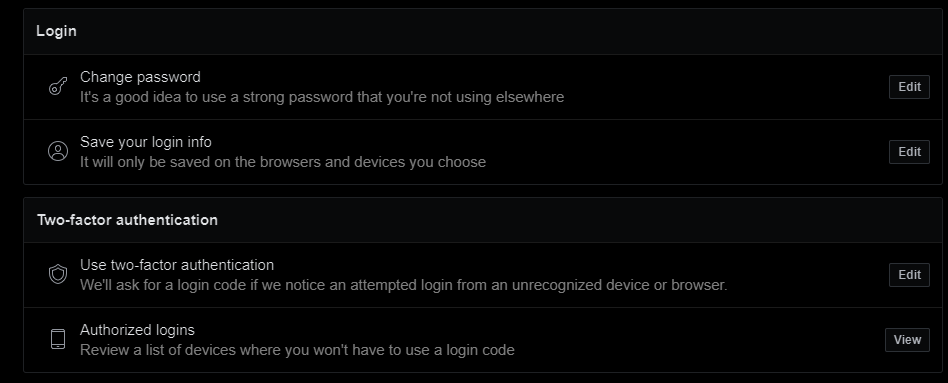

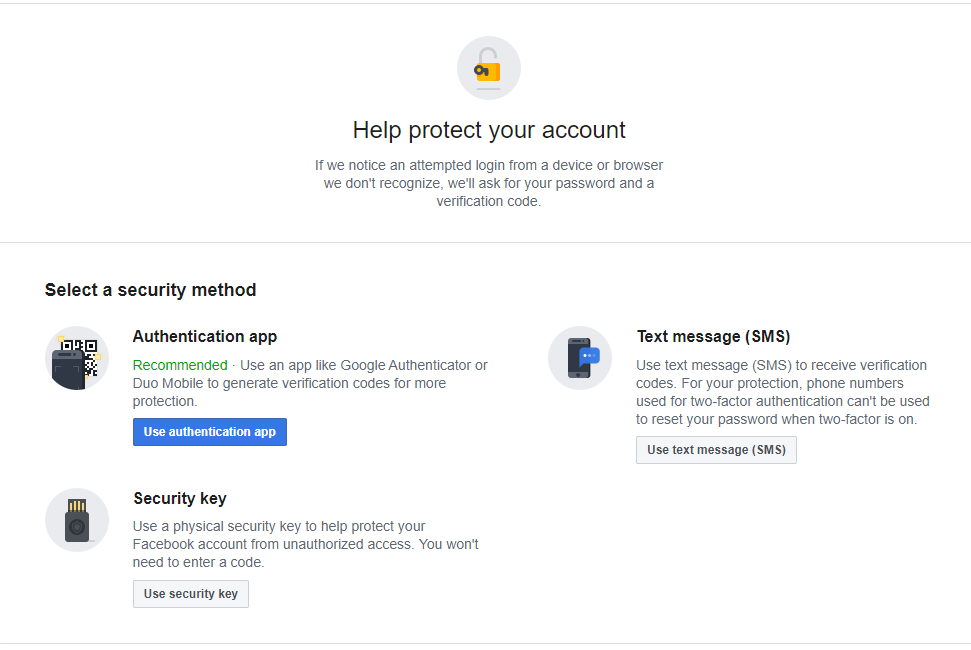

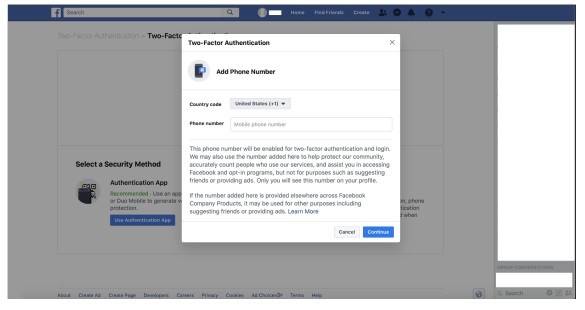

什么是双因素身份验证?

该功能提供了一个额外的安全步骤来保护您的在线账户。开启该功能后,每次尝试登录时,您都需要提供另一个只有您知道的密码。

注意施虐者是否知道您的密码并一直使用该密码登录。启用双因素身份验证后,他们就会知道。与适当的组织沟通,为您的安全和前进步骤制定计划。

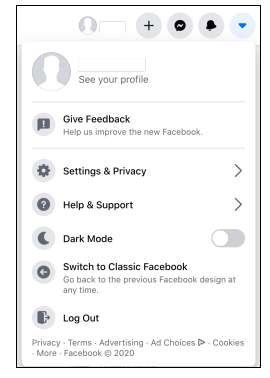

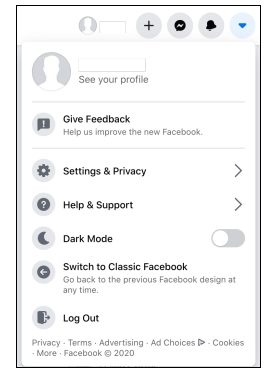

- 登录 Facebook 帐户,转至 https://www.facebook.com/

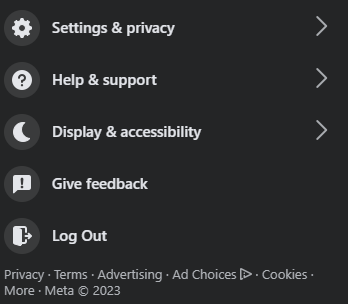

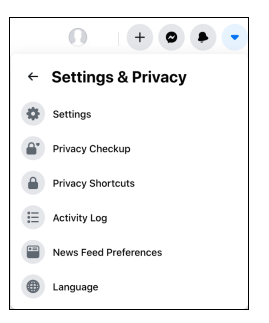

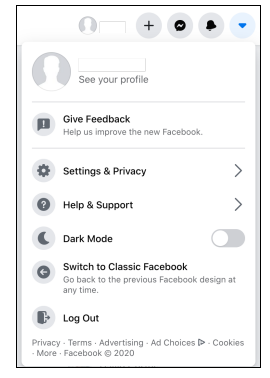

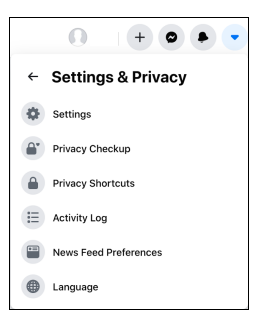

- 登录后,点击右上方的向下箭头或您的账户配置文件

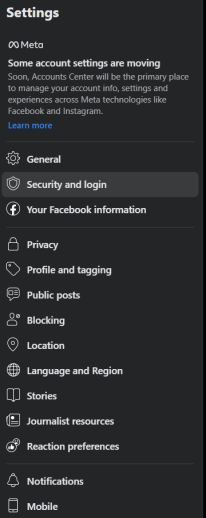

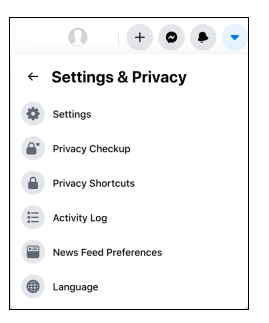

- 点击设置和隐私。

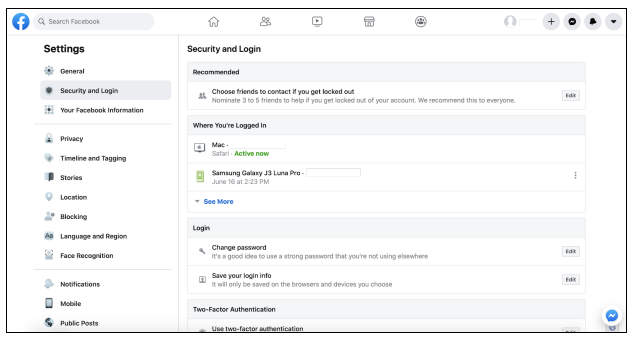

- 在左侧点击 安全和登录。

- 在 "安全和登录 "部分,滚动直至找到 双因素身份验证 点击"编辑"然后您将看到以下页面:

您可以使用不同的选项。

"(《世界人权宣言》) 认证应用程序 是一款移动应用程序,可在您尝试登录时生成代码(一次性密码)。应用程序包括 谷歌验证器.如果您担心施虐者会接触到您的文本,这也不失为一种选择。

"(《世界人权宣言》) 短信 该选项将通过短信向您的手机发送一个代码。

安全密钥 是一种物理安全密钥,可保护您的 Facebook 账户不受任何未经授权用户的侵犯。此方法不提供密码。

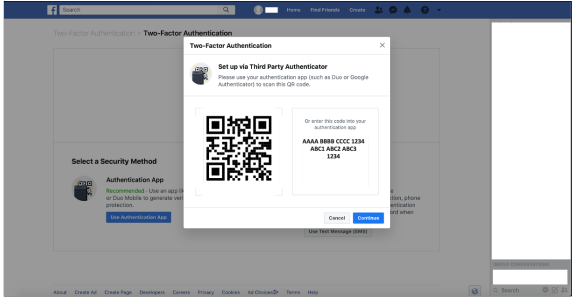

使用身份验证应用程序

- 点击 使用身份验证应用程序.以下页面将显示您的身份验证应用程序的 QR 码或代码。

- 然后,你需要从应用商店安装一个身份验证应用程序。应用程序包括 Google Authenticator。iPhone 手机可以使用 Apple App Store,安卓手机(三星、LG 或摩托罗拉)可以使用 Google Play Store。

- 无论使用哪种应用程序,请扫描二维码或输入代码。

- 用于 Google Authenticator。

- 选择 加号 右上角的按钮。

- 此时会出现一个菜单,点击 扫描条形码

- 扫描 Facebook 提供的条形码。然后,您就会在 Google Authenticator 应用程序中看到一行标题为 "Facebook "的数字。

- 用于 Google Authenticator。

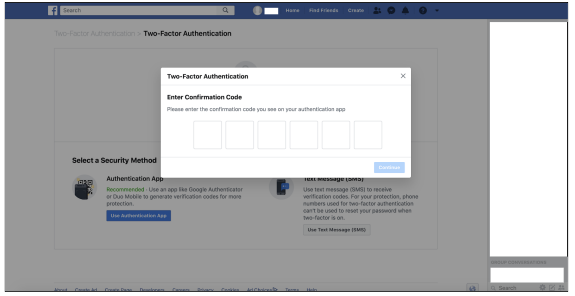

- 扫描条形码或输入代码后,请继续访问 Facebook。

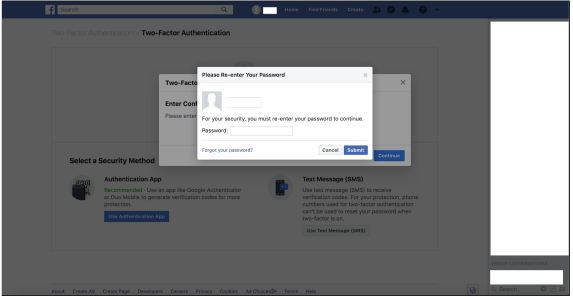

- 您需要在应用程序中添加一个确认代码,然后再次输入您的 Facebook 信息。

请注意,您可能会收到电子邮件通知,这取决于您对双因素身份验证的设置。要小心,如果犯罪者可以访问你的电子邮件账户,他可能会看到来自 Facebook 的信息。

- 转到 设置与隐私

- 在左侧菜单中,点击 通知。 您可以调整哪些信息会发送到您的电子邮件或手机上。

使用短信 (SMS)

只有在您拥有安全的手机且不担心施虐者查看您的短信信息时,才可使用此方法。

- 在 "安全方法 "页面,点击 使用短信(SMS).将出现以下页面。

- 输入您的电话号码,然后输入发送到您手机上的代码。点击完成后,您可能需要输入 Facebook 信息。

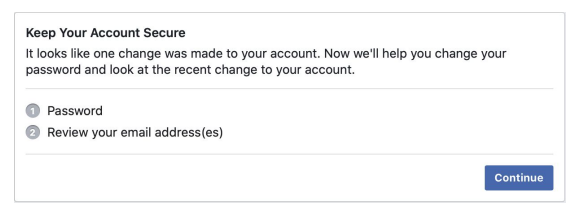

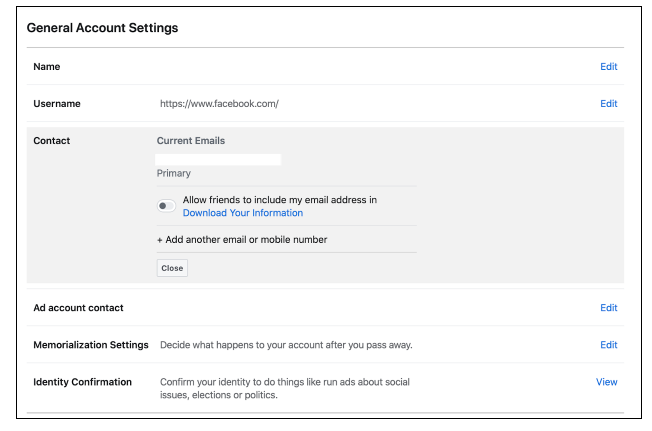

清理 Facebook

本部分适用于怀疑或知道有人获取了其 Facebook 账户权限的人。

- 通过以下方式登录 Facebook 帐户 https://www.facebook.com/

- 在主页上点击您的 简介 或向下三角形。

- 选择 设置与隐私 然后选择 设置

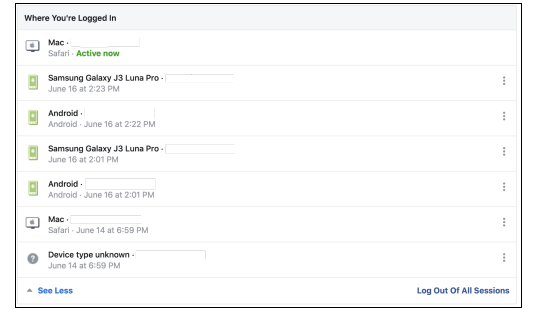

- 在左侧菜单中,点击 安全和登录.

- 点击 查看更多 根据 您登录的位置。 每个会话都会显示您登录账户的时间,并包含您从哪里登录以及时间和浏览器的信息。

然后,您将有两个选择。

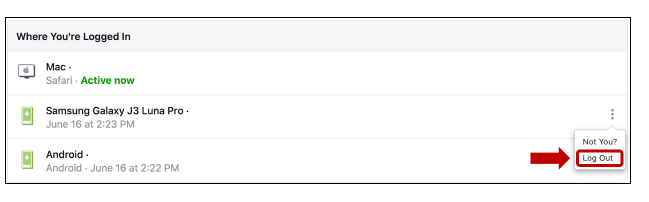

首先,如果您认为这不是您的设备,您可以退出该设备,方法是点击特定设备的三个点,然后点击 注销。

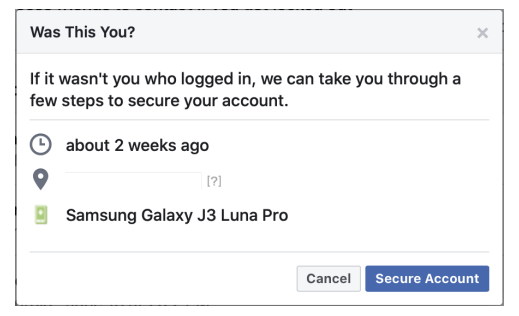

其次,您可以点击 不是你吗? 可能会出现一个窗口,让您确保账户安全。

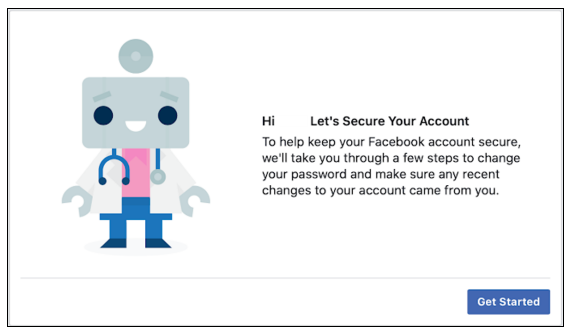

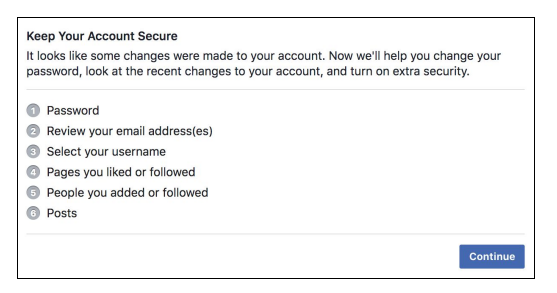

- 首先点击 不是你吗? 那么 安全账户.然后您将看到另一个页面,点击 开始.

- Facebook 查看了您最近的活动后,可能会要求您检查账户的某些方面。

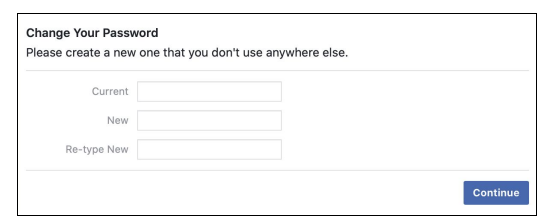

- 点击 继续 更新您的密码,并查看与您的 Facebook 账户关联的任何电子邮件地址。

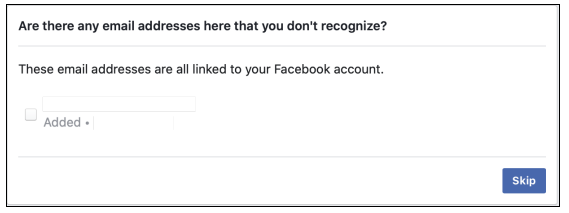

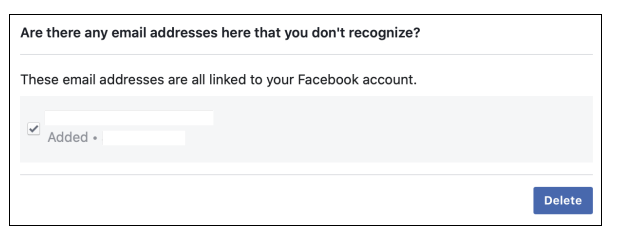

- 您可以找到您的电子邮件地址添加到 Facebook 账户的日期。对于无法识别的电子邮件地址,请选择 复选框 然后点击 删除。

- 有些账户可能有以下更多选项:

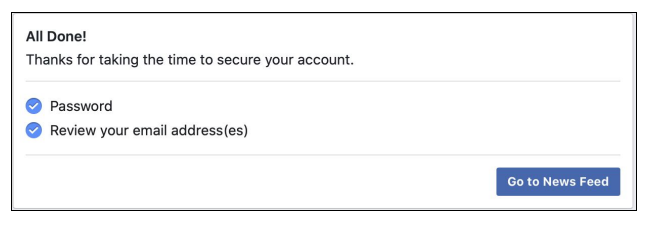

- 完成后,您将看到以下弹出窗口:

检查恢复电子邮件地址和电话号码

- 通过以下方式登录 Facebook 帐户 https://www.facebook.com/

- 在主页上点击您的 简介 或向下三角形。

- 选择 设置与隐私 然后选择 设置

4. On the left side menu, click on 一般情况 然后点击 联系科室。

确认此部分中的所有电子邮件和手机号码都是您自己的,并且不会被其他人使用。要恢复带有电子邮件或电话号码的 Facebook 账户,请确保它们是安全的。

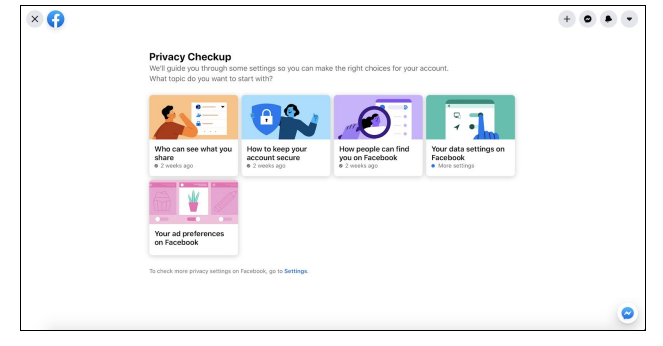

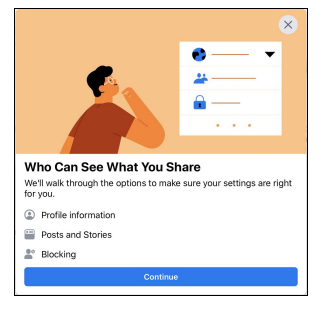

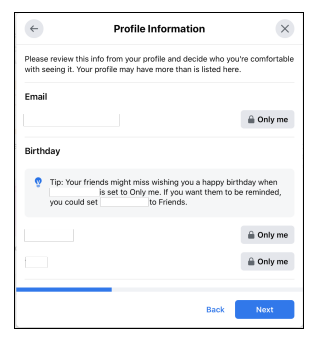

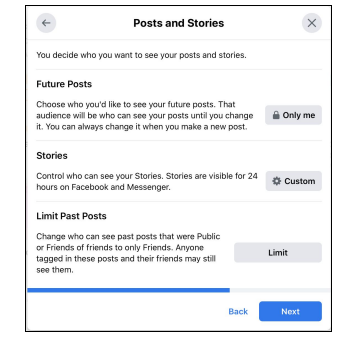

隐私检查

- 通过以下方式登录 Facebook 帐户 https://www.facebook.com/

- 在主页上点击您的 简介 或向下三角形。

- 点击 设置与隐私 然后点击 隐私检查

- 以下页面将显示许多选项。Facebook 提供的这些选项可帮助您查看您的隐私和安全。

- 例如 谁能看到你分享的内容

- 点击该部分,然后点击 继续.

- 您可以通过以下页面调整某些设置。它们看起来像

- 点击该部分,然后点击 继续.

- 完成后,您可以 回顾另一个主题

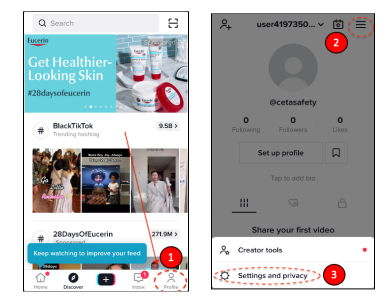

TikTok

https://www.ceta.tech.cornell.edu/_files/ugd/884c63_d977c4a205d94bf8b919160f67e9ef59.pdf

本部分旨在加强 TikTok 帐户的安全性和隐私保护。

查看和管理已登录账户的设备

- 打开 TikTok 应用程序,选择 设置 菜单

- 从主页进入 简介 从底部菜单栏中选择

- 在您的 简介 部分,点击 三条杠 右上角。

- 最后,点击 设置和隐私

- 点击 安全和登录、 则 管理设备.

- 检查并移除任何你不熟悉的未经授权的设备。每个设备旁边都有一个小垃圾桶图标。只需单击垃圾桶图标即可删除设备,同时会将您的账户从该设备中注销。

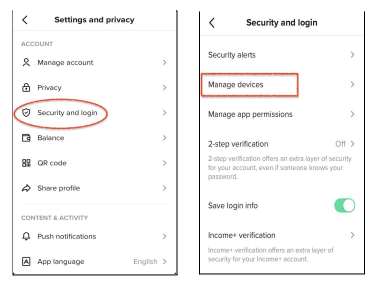

开启双因素身份验证。

双因素身份验证是每次登录设备时的额外保护层。除密码外,您还需要另一个代码才能登录。

- 前往您的 简介

- 设置和隐私

- 安全和登录

- 2 步验证。

您将有短信或电子邮件选项,但需要外部应用程序。*确保这些设备安全,没有被跟踪的嫌疑。*

- 短信(SMS) 当您正确登录时,系统会向您的手机发送一条带有验证码的短信。

- 电子邮件 该选项将向与 TikTok 关联的电子邮件发送带有代码的电子邮件。

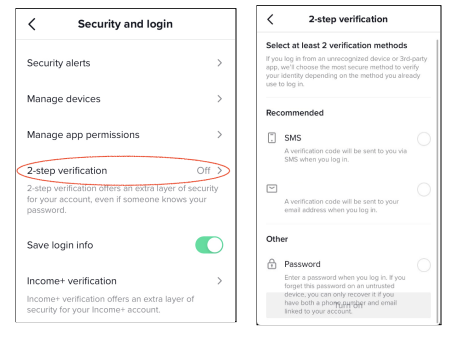

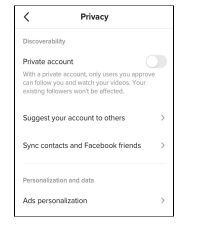

管理账户的可见性和安全设置。

- 进入设置和隐私菜单。

- 点击隐私

- 顶部的第一部分是 发现性 第一个选项是 私人账户.未满 13-15 岁的账户不会自动设置为 "隐私模式"。您可以切换该选项,使您的账户成为 "私人 "账户,不允许未关注您的用户看到您的内容。

- 以下还有其他选项 发现性比如 位置服务 和 向他人推荐您的账户。 打开这些选项,根据自己的喜好更改设置。

https://www.ceta.tech.cornell.edu/_files/ugd/c4e6d5_4c8dd35286fe431d9a353a6aafc06f2e.pdf

如果您认为有人可以访问您的账户,并希望增强安全功能,请使用此部分。

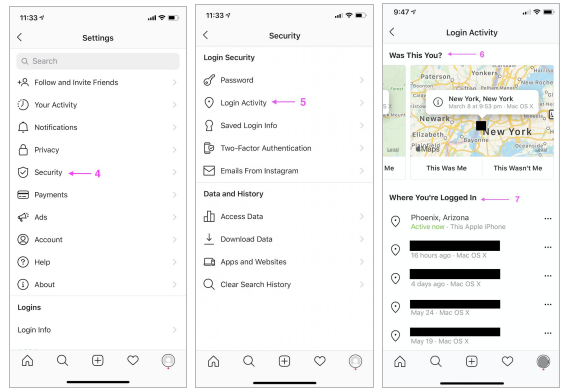

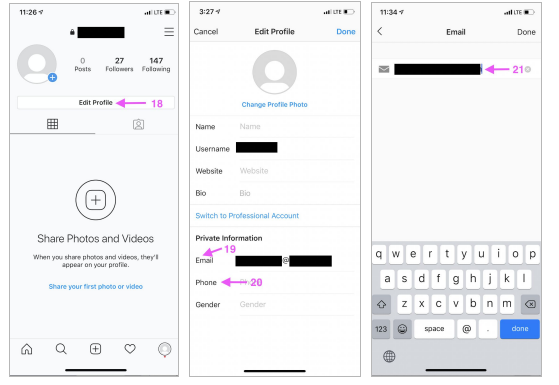

检查最近的活动

- 前往您的 简介 点击右下角的个人照片。

- 点击 三条杠 在个人资料的右上方。

- 进入菜单,点击 设置.

- 点击 安全 则 登录活动。

- 您可以查看每个会话的详细信息,如果不是您,还可以注销设备。

应用程序和网站连接。

- 前往您的 简介 点击右下角的个人照片。

- 点击 三条杠 在个人资料的右上方。

- 进入菜单,点击 设置.

- 在数据和历史记录下,单击 应用程序和网站.然后就可以检查是否有任何应用程序与 Instagram 关联。删除任何不熟悉的应用程序。

关联账户

根据设置,如果你的 Instagram 与其他社交媒体平台链接。它可以在其他平台上分享你的内容。

- 前往您的 简介 点击右下角的个人照片。

- 点击 三条杠 在个人资料的右上方。

- 进入菜单,点击 设置.

- 转到 账户 然后点击 共享到其他应用程序

- 如果你的名字出现在其中一个平台旁边,那么你的 Instagram 账户已被链接。点击社交媒体平台,底部会出现账户中心。

- 点击 账户中心 则 账户 屏幕底部。

- 然后您可以选择 移除 账户。

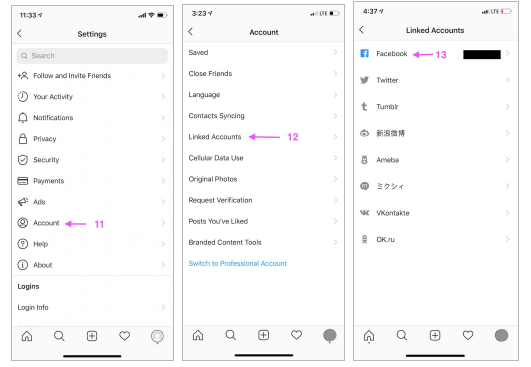

检查恢复电子邮件和电话

确保你的 Instagram 账户上的私人信息是与账户关联的可识别电子邮件或电话号码。

- 前往您的 概况 右下角的图标(看起来像一个数字)。

- 在屏幕顶部您的信息下方,您将看到 "编辑个人资料".

- 点击 "编辑配置文件",然后根据设备点击 "个人信息设置 "或 "个人资料信息"。

- 下面的页面将显示与账户相关的所有个人信息,如电子邮件地址、电话号码、性别和生日。您可以点击每个部分编辑信息。

确保账户安全

有几种方法可以使您的账户更加私密和安全。让账户更安全的一种方法是更改密码。

- 前往您的 简介 右下角的图标(看起来像一个数字)。

- 点击 三条 在个人资料页面右上方。

- 点击 设置 滚动,然后点击 安全。

- 点击 密码

建议使用长度至少为 8-12 个字符的强密码,其中包括

- 大小写字母混合使用。

- 一些别人很难猜到的数字--我们建议避免生日。

- 一些符号,如 !、 ?、@ 和 $

如果您不知道当前密码,请登录 设置 菜单,然后在屏幕底部点击 登出 您的账户。在登录界面点击 忘记密码。

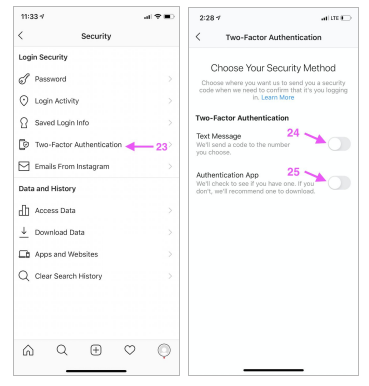

双因素认证

双因素身份验证是一个额外的安全步骤,可为您的账户提供更多保护。每次登录账户时,系统都会要求您输入一个额外的代码,以便登录账户。您可以选择发送代码的方式。它可以通过您的电子邮件、电话号码或其他应用程序发送。

- 前往您的 简介 右下角的图标(看起来像一个数字)。

- 点击 三条 在个人资料页面右上方。

- 点击 设置 滚动并点击 安全。

- 点击 双因素身份验证

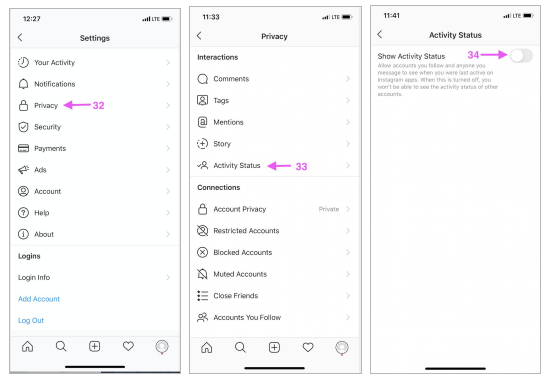

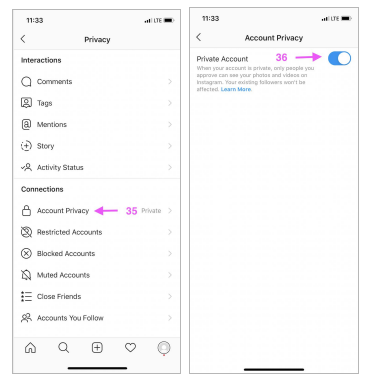

活动状态和私人账户

Instagram 上的活动状态会显示你上次在应用上活跃的时间。当你的账户处于私人模式时,你发布的帖子不会向公众显示。

- 前往您的 简介 右下角的图标(看起来像一个数字)。

- 点击 三条 在个人资料页面右上方。

- 点击 设置 滚动并点击 隐私

- 在页面顶部,您可以切换 私人账户 设置。

- 在 隐私权 页面,滚动并点击 活动状态。

- "(《世界人权宣言》) 活动状况 页面将有一个选项、 "显示活动状态" 切换。

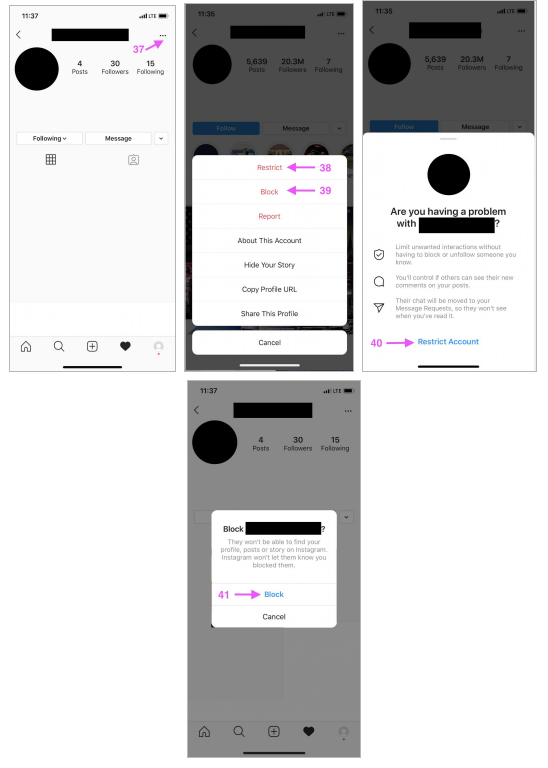

受限制或被阻止的账户

您可以通过限制或阻止他人查看您的账户。

- 转到个人的 概况 您要限制或阻止的内容。

- 点击 三点 位于其个人资料的右上角。

- 点击任一选项 (限制或阻止) 这取决于您希望个人达到的极限。

- 点击该选项后,选择 确认。

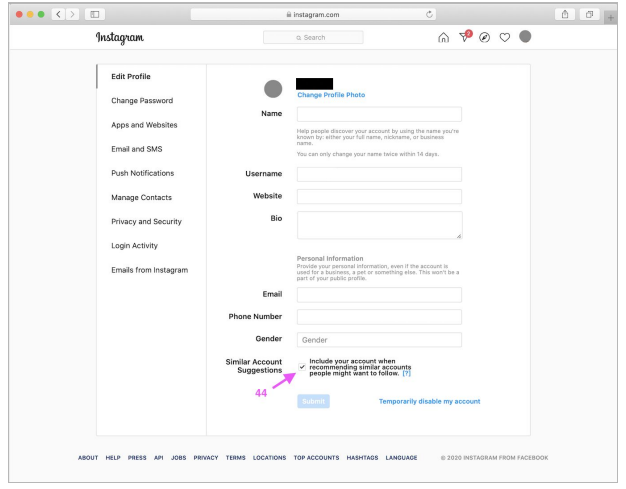

防止 Instagram 向其他人推荐你的账户

在向您可能想关注的人推荐类似账户时,该选项会包含您的账户。

- 转到 www.instagram.com 使用 Safari 或 Chrome 等网络浏览器。

- 前往您的 简介 点击右上角的个人资料图标。

- 在 简介页面、 遴选 编辑简介。

- 在页面底部,有一个选项可以选择 "在配置文件中显示账户建议".如果您不希望自己的账户被推荐给他人,可以取消选中该复选框。

控制标签、评论、提及和限制。

有一些选项允许你控制允许标记、评论和提及的对象。

- 前往您的 简介 右下角的图标(看起来像一个数字)。

- 点击 三条 在个人资料页面右上方。

- 点击 设置 滚动并点击 隐私

- 从 隐私菜单点击每个部分(评论、提及、标签)进行编辑。

- 还有一个名为 限制、 开启后,它将限制不必要的互动。

https://www.ceta.tech.cornell.edu/_files/ugd/c4e6d5_1dc89f5a218041f49b0224d6ace1d218.pdf

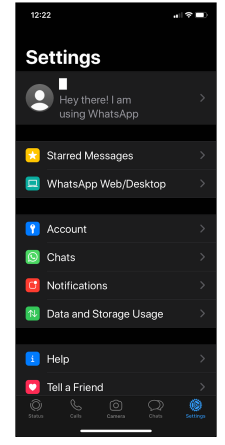

本节将重点介绍如何提高 WhatsApp 的安全性和隐私保护。

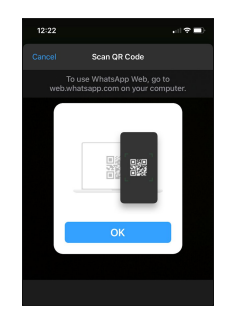

检查他人登录和注销情况

- 转到 设置 位于右下角。

- 点击 "链接设备 "或 WhatsApp Web/桌面.这将允许用户访问另一个设备。

- 请访问该网站 https://web.whatsapp.com 并扫描网站上显示的 QR。

- 您可能需要授予 WhatsApp 访问权限才能使用相机。

- 如果没有其他设备登录到您的账户,您将看到此弹出窗口。

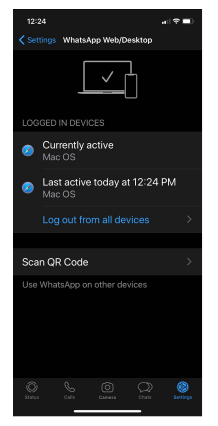

- 如果有其他设备登录到您的账户,您将看到以下内容:

- 单击设备,然后单击 注销 或者可以选择 注销所有设备 如上图所示。

*请注意,注销设备后,施暴者可能会知道所采取的行动*。与相关组织沟通,制定安全计划。

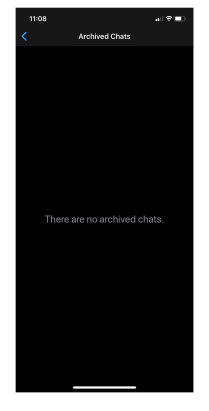

查看存档聊天记录

请注意:归档聊天记录与删除聊天记录不同。存档后的聊天记录在 WhatsApp 中仍然有效,如果您的施虐者可以访问您的账户,他们就可以看到这些聊天记录。

- 转到 WhatsApp。

- 选择 聊天 屏幕底部。

- 当您在 聊天页面.将出现存档聊天选项。

- 如果您没有存档聊天记录,您就会看到:

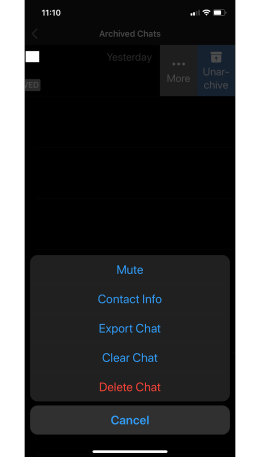

- 如果您有已存档的聊天记录,可以向左滑动该聊天记录并取消存档,或点击 更多

- 点击 更多信息 您可以删除、清除或导出聊天内容。

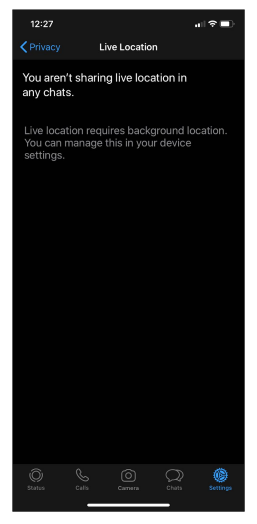

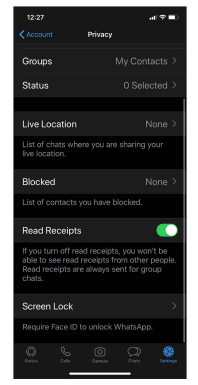

查看是否与他人共享位置。

- 前往 设置 右下角。

- 那么 隐私

- 点击 现场位置.

如果您没有与任何人共享位置,那么您就会看到:

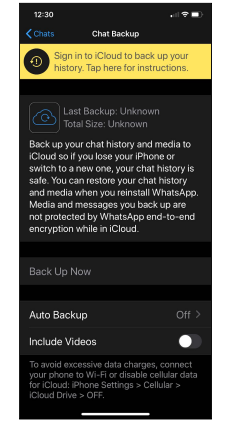

如何检查聊天备份

如果你的聊天记录备份到了 iCloud,那么任何可以访问你 iCloud 账户的人都可以看到你的聊天记录。

- 转到 设置.

- 点击 聊天。

- 然后点击 聊天备份.

- 点击 自动备份.您可以选择将其关闭。

如果您认为有施暴者通过 WhatsApp 接收到您的信息,请关闭此功能。

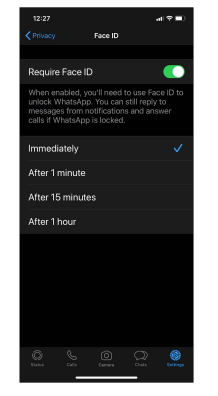

启用屏幕锁定

使用屏幕锁可以帮助您防止他人访问您的 WhatsApp,因为他们需要您的密码。

- 转到 设置.

- 点击 隐私

- 滚动并点击 屏幕锁定

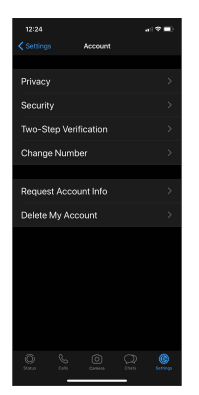

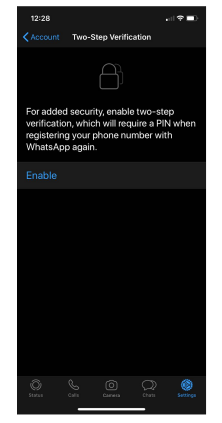

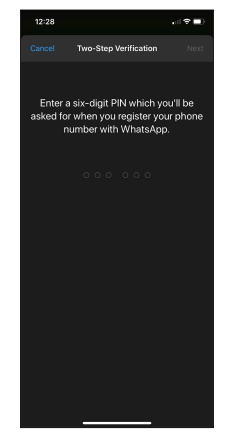

打开 两步验证

两步验证将为您的账户提供额外的安全保护。您将需要一个额外的代码来访问您的账户。

- 前往您的 设置 右下角。

- 点击 账户

- 点击 两步验证。

- 激活时,您需要输入一个 6 位数的密码。

- 确认密码,然后点击下一步。您可以输入电子邮件地址,以防忘记密码。

推特

https://help.twitter.com/en/safety-and-security/twitter-account-compromised

Twitter 不会联系你索要密码。他们也不会要求你下载任何东西或登录非 Twitter 网站。切勿打开自称来自 Twitter 的电子邮件中的任何附件或安装任何软件。

随时更新您的电脑和网络浏览器,以帮助防止安全漏洞。

您的账户由哪些部分组成?

您是否经历过

- 从您的账户创建的意外推文。

- 查看从您的账户发送的任何无意信息。

- 注意到你没有做出或批准的账户行为(如关注、取消关注或屏蔽)。

- 收到 Twitter 的通知,说明您的帐户可能已被入侵。

- 收到 Twitter 通知,说明您的账户信息已更改。

- 注意到您的密码失效,系统提示您重置密码。

确保电子邮件安全。

确认账户所附电子邮件是您的账户,它是安全的,只有您才能访问。您可以从 账户 设置选项卡。

在 iPhone 上更新电子邮件地址:

- 点击 导航菜单 图标,然后点击 设置和隐私

- 敲击 账户

- 敲击 电子邮件。

- 插入新的电子邮件地址,然后点击 完成。

- 从您的电子邮件地址点击 立即确认 按钮。

在 Android 上更新电子邮件地址:

- 在顶部菜单中,您将看到 导航菜单 图标或 简介 图标。然后点击 设置和隐私

- 敲击 账户

- 敲击 电子邮件。

- 输入您的新电子邮件地址,然后点击 下一个

- 从您的电子邮件地址点击 立即确认 按钮。

在 Android 上更新电子邮件地址:

- 登录 Twitter.com 并转至 账户设置 点击 更多信息 图标,然后 设置和隐私.

- 点击 您的账户.

- 选择 账户信息 并输入密码。

- 敲击 电子邮件。

- 插入新的电子邮件地址,然后点击 节省。

- 转到您的电子邮件地址,点击 立即确认 按钮。

立即更改密码。

从 密码 选项卡。如果尚未登录,可进入登录页面,点击 忘记密码.

创建一个强大的密码。

怎么做

- 创建一个超过 10 个字符的强密码,越长越好。

- 大写/小写字母与数字和符号的混合体。

- 确保在其他平台上使用不同的密码。

- 密码不要外泄,如果要写下来,请确认密码是安全的。

注意事项

- 不要使用生日、电话号码等信息。

- 不要使用 "密码 "等常用词。

- 请勿使用 "abc123 "等序列或 "qwert "等按键序列。

- 不要在多个平台上使用相同的密码。

使用双因素身份验证

双因素身份验证为您的账户提供了额外的安全保护。登录账户时,您需要输入额外的代码才能登录。

使用 iPhone 设置短信:

- 从主菜单点击 设置和隐私.

- 选择 安全和账户访问.

- 点击 安全。

- 点击 双因素认证.

- 有三种方法可供选择: 短信、认证应用程序或安全密钥

- 点击 短信。

- 阅读概述说明并点击 开始.

- 输入密码,然后点击 验证.

使用 Android 设置短信:

- 在主菜单中,您可以看到 导航菜单 图标或您的 简介 图标。无论哪个图标,选择 设置和隐私.

- 选择 安全和账户访问.

- 点击 安全。

- 点击 双因素认证.

- 有三种方法可供选择: 短信、认证应用程序或安全密钥

- 点击 短信。

- 阅读概述说明并点击 下一个

- 输入密码,然后点击 验证.

使用桌面设置短信:

- 从侧菜单中点击 更多信息然后点击 设置和隐私.

- 点击 安全和账户访问.

- 点击 安全。

- 点击 双因素认证.

- 有三种方法可供选择: 短信、认证应用程序或安全密钥

- 点击 短信。

- 阅读概述说明并点击 下一个

- 输入密码,然后点击 验证.

参考资料

https://victimsfirst.gc.ca/serv/vrc-dvc.html

https://www.canada.ca/en/public-health/services/mental-health-services/mental-health-get-help.html

https://www.casw-acts.ca/en/resources/domestic-violence-resources

https://www.techsafety.org/resources-survivors/technology-safety-plan

https://www.ceta.tech.cornell.edu/_files/ugd/c4e6d5_20fe31daffd74b2fb4b4735d703dad6a.pdf

https://canadianwomen.org/wp-content/uploads/2017/09/CWF-Avon-TipSheet2-EN-web-RevisedJan2017.pdf

https://www.techsafety.org/techmisuse101

https://www.techsafety.org/technology-and-sa

https://www.techsafety.org/image-based-abuse

https://knowledgeflow.org/resource/guide-to-supporting-a-victim-of-sextortion/

https://www.techsafety.org/survivor-toolkit/teens-and-technology

https://www.ceta.tech.cornell.edu/_files/ugd/9e6719_4db0b8e8154844bf84665ad3f04ec6c6.pdf

https://www.ceta.tech.cornell.edu/_files/ugd/9e6719_088a4195809c40a89aec05adcd095a75.pdf

https://www.ceta.tech.cornell.edu/_files/ugd/64c5d9_e6cffbcf0b45424da387db3c4b73754a.pdf

https://www.ceta.tech.cornell.edu/_files/ugd/c4e6d5_5229373f1ffa4ea0b8f804269f3038d1.pdf

https://www.ceta.tech.cornell.edu/_files/ugd/c4e6d5_e02acdaedd744b329d04f9516611e15f.pdf

https://www.ceta.tech.cornell.edu/_files/ugd/c4e6d5_01e4e6e33987443ea2244afcd7880706.pdf

https://www.ceta.tech.cornell.edu/_files/ugd/c4e6d5_baf5a1e048714876b9b91a8c638aaf08.pdf

https://www.ceta.tech.cornell.edu/_files/ugd/884c63_d977c4a205d94bf8b919160f67e9ef59.pdf

https://www.ceta.tech.cornell.edu/_files/ugd/c4e6d5_4c8dd35286fe431d9a353a6aafc06f2e.pdf

https://www.ceta.tech.cornell.edu/_files/ugd/c4e6d5_1dc89f5a218041f49b0224d6ace1d218.pdf

https://help.twitter.com/en/safety-and-security/twitter-account-compromised